원격데스크톱을 통한 타깃형 랜섬웨어 감염 주의

– 국내 서버에 접속해 공격자가 직접 감염, 복호화 비용 10배 이상 요구

하우리(대표 김희천)는 최근 악의적인 해커가 원격데스크톱으로 시스템에 직접 접속해 수동으로 랜섬웨어를 감염시키고 가격을 협상하는 타깃형 랜섬웨어가 국내에서 발견돼 사용자들의 각별한 주의가 요구된다고 9일 밝혔다.

원격데스크톱은 윈도에 기본 탑재돼 있는 프로그램으로 먼 거리에 있는 다른 컴퓨터를 연결해 동일한 윈도 환경을 제공하는 기능이다. 하지만 추측 가능한 쉬운 비밀번호를 사용할 경우 무차별대입공격에 취약하다.

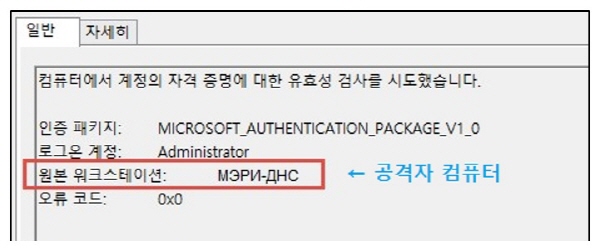

해커는 원격데스크톱 프로토콜(RDP)을 사용하는 시스템을 찾은 후 흔히 사용하는 쉬운 비밀번호를 대입해 시스템에 접속한다. 이 방식으로 랜섬웨어를 감염시키고 비트코인을 요구했다.

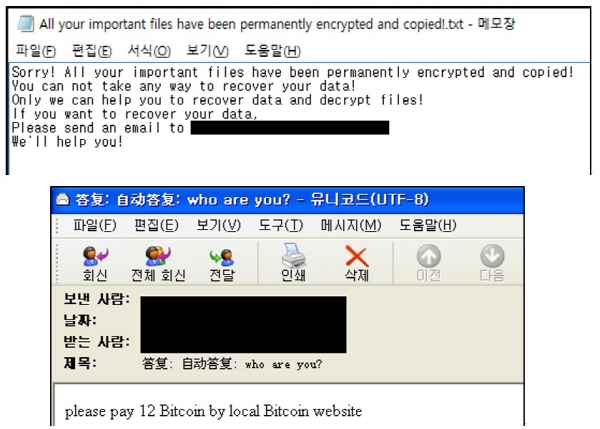

이렇게 해커가 직접 감염시킨 랜섬웨어는 기존에 불특정다수를 대상으로 감염시키는 랜섬웨어에 비해 복호화 가격이 10배 이상 비싼 비용을 요구한다.

이러한 공격 방법은 작년 말부터 해외에서 발견됐다. 최근 국내에서도 피해사례가 발견되기 시작해 파일을 암호화하거나 파일을 삭제하는 등 다양한 방법으로 피해를 입히고 있다.

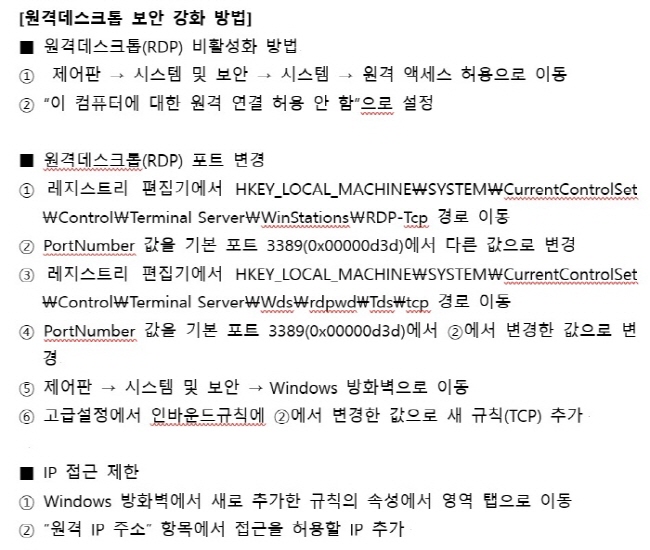

하우리 보안대응팀 장준영 팀장은 “랜섬웨어 감염경로가 다각화되고 있고 공격자가 시스템을 확인한 후 중요도에 따라 요구하는 비트코인이 달라진다는 점에서 다른 랜섬웨어에 비해 매우 위협적이다”며 “기업의 중요한 자산이 외부로 유출될 수 있으므로 외부와 연결된 시스템의 경우는 원격데스크톱을 비활성화 하거나 꼭 필요한 경우에는 RDP 포트 변경과 비밀번호를 어렵게 설정하고 IP 제한을 통해 허용된 사용자만 접근할 수 있도록 해야 한다”고 밝혔다.

하우리는 원격 데스크톱 비활성화 방법과 포트 변경, IP 접근 제한 등 보안 강화 방법을 권고하고 있다. 랜섬웨어 관련 정보 및 예방법은 하우리 랜섬웨어 정보센터(http://www.hauri.co.kr/Ransomware)를 통해 확인할 수 있다

글. 바이라인네트워크

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network