IT인프라의 진화에 대처하는 보안의 자세

지난 7월 미국 대형 은행인 캐피털원이 1억600만 명에 이르는 개인정보를 유출시킨 사실이 뒤늦게 알려졌다. 캐피털원 고객의 이름, 주소, 전화번호 등 신상정보와 신용점수, 신용한도 등 각종 금융 관련 데이터가 해커에게 노출됐다.

캐피털원의 데이터는 아마존웹서비스(AWS) 클라우드에 저장돼 있었다. 캐피털원의 데이터를 빼낸 해커는 웹 서버의 방화벽 취약점을 뚫고 데이터에 접근한 것으로 전해졌다. 클라우드상의 보안은 온프레미스의 보안과 달라야 하는데, 기존의 보안 환경을 그대로 유지했던 것이 문제라는 것이 보안 전문가들의 평가다.

캐피털원의 사례는 클라우드와 같은 새로운 환경에는 새로운 보안 시스템이 필요하다는 교훈을 전해준다.

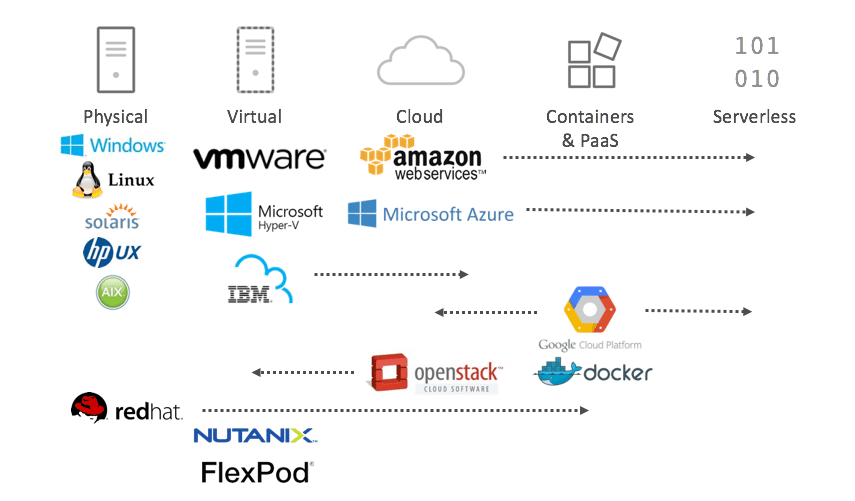

최근 기업의 IT인프라 환경이 급변하고 있다. 물리적 서버나 가상 서버(VM) 수준을 넘어 퍼블릭 클라우드, 컨테이너, 서버리스(Severless) 등 새로운 애플리케이션 인프라가 등장했다.

한 조사에 따르면, 2020년이 되면 워크로드의 80%는 가상화 된 환경에서 구동되고, 이중 90%는 클라우드에서 운영될 전망이다. 또 78%는 컨테이너를 활용할 것이고, 서버리스로 구동되는 워크로드도 20%에 달할 것이라고 한다.

IT인프라가 다변화 된다는 것은 위협도 다변화 된다는 것을 의미한다. 애플리케이션 개발과 배포, 운영은 점차 편해지고 빨라지겠지만 IT운영 입장에서 보면 보안 등에 대한 리스크가 커진다.

기존 보안 관련 솔루션과 기술들은 대부분 호스트 중심이다. 기존의 IT인프라가 호스트 단위로 구성됐기 때문이다. 그러나 이제는 달라졌다. 호스트 중심의 보안 시스템은 다변화한 현재의 IT인프라를 다 지켜낼 수 없다. 기업들은 디지털 트랜스포메이션을 위해 IT환경을 혁신하고 있기 때문에 이에 맞는 보안 시스템이 구성돼야 한다.

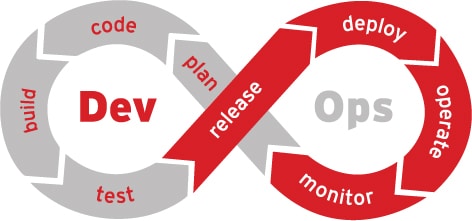

예를 들어 대다수의 기업은 CI/CD(Continuous Delivery/Continuous Deployment)를 추구한다. 도커 컨테이너를 기반으로 한 마이크로서비스 아키텍처를 대부분 지향한다. 데브옵스라는 빠른 형태의 배포 방법이 일반화 되고 있다.

이런 환경에서 기존 호스트 기반의 보안은 워크로드를 지켜낼 수 없다. 전체 워크로드 관련된 것을 보호하기 위해서는 도커 개발부터 배포, 구동까지 가능한 하나의 보안을 제공해야 한다. 모든 개발환경이 데브옵스와 CI/CD를 따르고 있기 때문에 개발과 배포 단계에서 취약점과 해킹 가능성, 컴플라이언스 위반을 봐야 한다. 지금과 같은 온타임 기반 서버 보안 뿐 아니라 개발과 배포 사이에도 보안 체크 해야 한다. 컨테이너 풀 스택도 보안해야 한다.

네트워크 보안도 달라져야 한다. 클라우드, 컨테이너 등 새로운 워크로드 환경은 네트워크 구성에도 어려움을 가져다 주기 때문이다. 많은 기업들이 가상사설클라우드(VPC)를 활용하는데 대부분의 기업이 어려움을 겪는다. 이 때문에 VPC마다 네트워크 어플라이언스를 구성하는 방식이 아니라 트랜짓 게이트웨이를 활용하는 방법이 떠오르고 있다. 트랜짓 게이트웨이를 통해서 다양한 VPC를 컨트롤 할 수 있다.

서버리스 컴퓨팅도 보안에 새로운 도전과제다. 아마존 람다와 같은 서버리스 환경은 전통적인 보안으로는 접근할 수 있다. 코드 기반으로 서비스를 제공하는 서버리스 보안은 코드를 가지고 접근해야 한다. 서버리스에서 중요한 것은 코드의 퀄리티다. 애플리케이션이 스스로 데이터를 검수하고, 사용자의 행위를 검사해야 한다. 이를 런타임 애플리케이션 셀프 프로텍션이라고 부른다.

이와 같은 IT인프라의 진화에 보안은 어떻게 대처할 것인가. 김진광 한국트렌트마이크로 지사장은 “비즈니스 혁신을 이끄는 디지털 트랜스포메이션을 위해서는 보안이 기본이 돼야 한다”면서 “클라우드나 컨테이너와 같은 새로운 IT환경의 보안을 위해서는 온프레미스 보안과 다른 클라우드 전문 솔루션과 기술이 필요하다”고 말했다.

글. 바이라인네트워크

<심재석 기자>shimsky@byline.network

[무료 웨비나] 아이덴티티 보안 없는 보안 전략은 더 이상 안전할 수 없습니다

◎ 일시 : 2025년 7월 15일 (화) 14:00 ~ 15:30

◎ 장소 : https://bylineplus.com/archives/webinar/53537