‘멀티스캔’과 ‘데이터살균(CDR)’ 조합, 악성코드 위협 전천후 대응

지금까지 발견된 신규 악성코드의 수는 7억개에 조금 못 미친다. 지난해까지 집계된 신규 악성코드 6억개와 비교한다면 엄청나게 빠른 증가 속도를 보이고 있다. 지난 1년 사이 늘어난 악성코드의 숫자를 일 단위로 나누면 하루 약 30만개의 신종 악성코드가 나오는 셈이다.”

김종광 인섹시큐리티 대표는 17일 열린 ‘최신 사이버 보안위협 사전 탐지·차단 전략’ 세미나에서 이같이 강조하면서 “제 아무리 큰 글로벌 보안기업이라도 단일 안티바이러스(백신)에서 7억개의 악성코드 데이터베이스(DB)를 갖고 있는 곳은 없다”고 단언했다.

새롭게 등장하는 수많은 악성코드에 대응하기 위해서는 하나의 백신으로는 역부족이란 얘기다.

많은 사람들이 악성코드를 잡기 위해 백신 프로그램을 설치한다. 그러나 개인이든 기업이든, 설치하는 백신 숫자는 대부분 하나다.

김 대표는 “가장 많이 백신을 업데이트하는 업체도 하루 300여개가 최대”라며 “하루 30만개 발생하는 악성코드 중 29만7000개는 ‘알려지지 않은 악성코드’와 다름없다”고 설명했다.

김 대표는 “가장 많이 백신을 업데이트하는 업체도 하루 300여개가 최대”라며 “하루 30만개 발생하는 악성코드 중 29만7000개는 ‘알려지지 않은 악성코드’와 다름없다”고 설명했다.

그가 내놓은 해결책은 ‘멀티스캔’(다양한 백신 검사)이다. 하나의 백신으로 모든 악성코드를 잡을 수 없다면, 여러 개의 백신을 쓰면 된다. 하나가 못 잡는 여집합을 다른 백신이 잡는 식이다.

바로 미국 샌프란시스코에 본사를 두고 있는 보안업체 ‘옵스왓’의 접근법이다.

멀티스캔으로 ‘알려진 위협’ 탐지율·속도 높인다

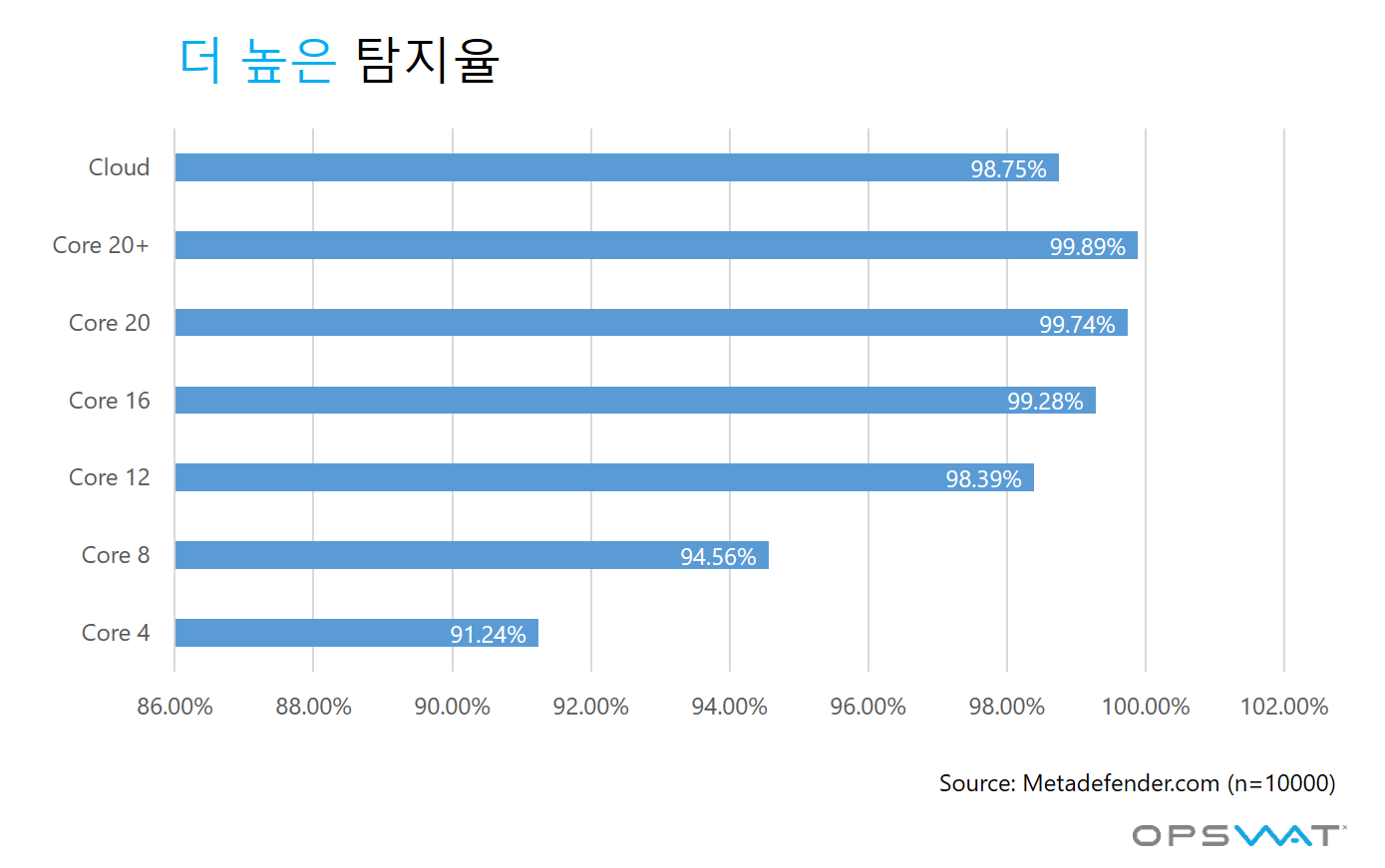

옵스왓의 대표 제품인 ‘메타디펜더(Metadefender)’는 30여개 국내외 백신 엔진을 통한 악성코드 검사 기능인 ‘멀티스캔’을 제공한다. 클라우드를 이용하면 40개까지도 설치할 수 있다. 옵스왓은 백신 수가 많을수록 탐지율이 높아진다고 분석하고 있다.

옵스왓에 따르면, 상위 1만개 악성코드 위협을 대상으로 백신 검사를 실시한 결과 4개 엔진을 사용했을 때는 탐지율이 91.24%였던 반면에 20개 넘는 백신 엔진으로 검사했을 때에는 99.89%의 탐지율을 나타냈다.

특정시점에 ‘메타디펜더’로 악성코드를 검사해본 결과 43개의 엔진 가운데 4개의 엔진만 즉각 제로데이 위협을 탐지했다. 3일 후에는 17개의 엔진이 위협을 탐지했고, 11일 후에는 23개의 엔진이 위협을 탐지하는 것으로 나타났다.

특정시점에 ‘메타디펜더’로 악성코드를 검사해본 결과 43개의 엔진 가운데 4개의 엔진만 즉각 제로데이 위협을 탐지했다. 3일 후에는 17개의 엔진이 위협을 탐지했고, 11일 후에는 23개의 엔진이 위협을 탐지하는 것으로 나타났다.

고태일 옵스왓 본사 최고기술책임자(CTO)는 “백신 엔진을 많이 쓸수록 빠르게 악성코드를 탐지해 대응할 수 있으며, 탐지율도 높아진다는 것을 보여준다”고 말했다.

‘메타디펜더’는 ‘멀티백신 스캔’ 외에도 CDR(Content Disarm&Reconstruction) 기술을 제공하는 것이 특징이다. 이들 두 가지 기능을 조합해 바로 알려진 악성코드와 알려지지 않은 위협에 모두 대응한다.

문서파일·콘텐츠에 숨겨진 위협 사전 제거하는 ‘CDR’

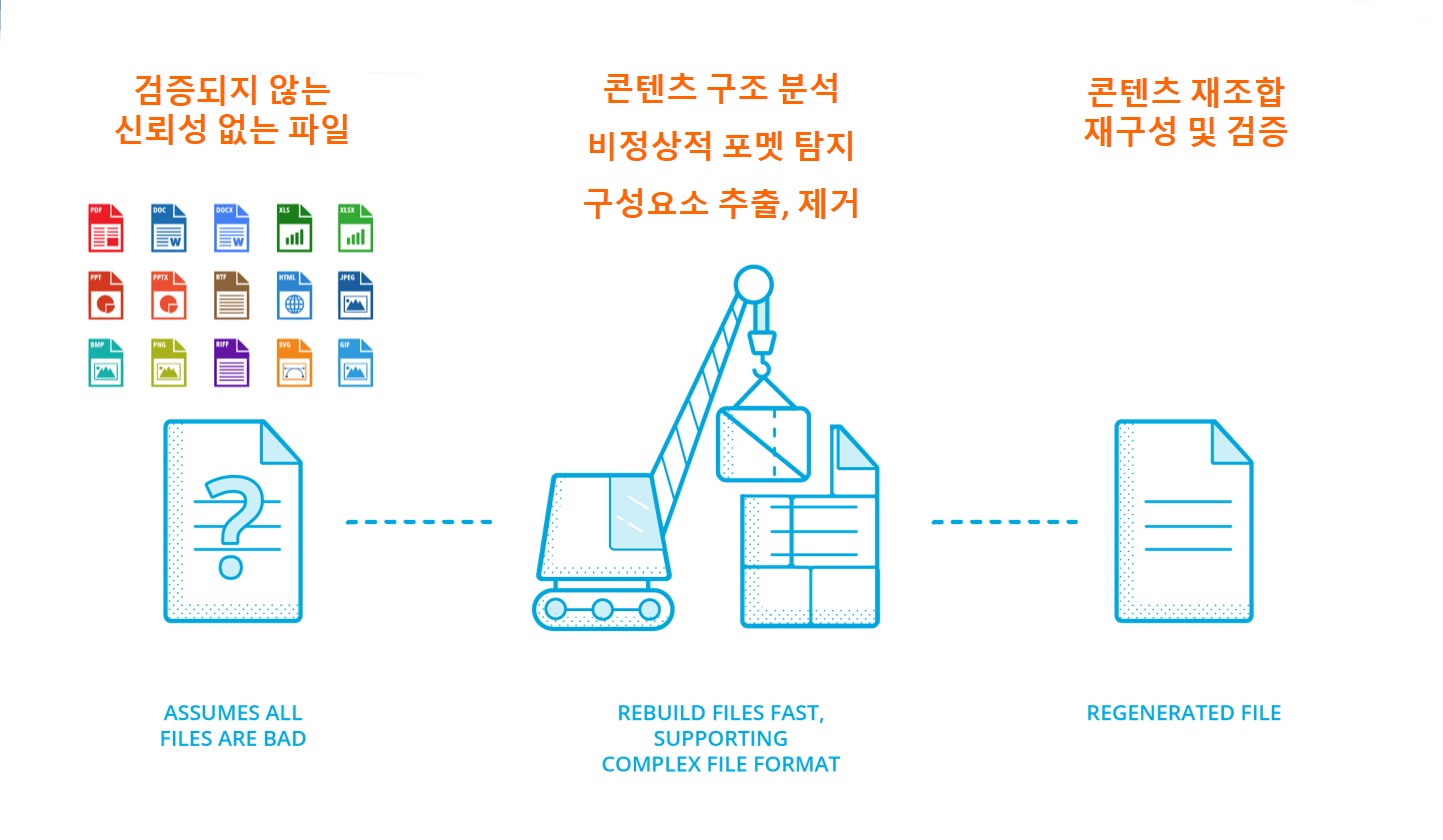

옵스왓이 일명 ‘데이터살균’ 기술로 부르는 CDR은 콘텐츠를 분해해 재구성하는 것을 의미한다. 국내에서는 ‘콘텐츠 무해화’, ‘콘텐츠 악성 정화’ 기술이라고 지칭되기도 한다.

고태일 CTO는 이날 세미나에서 CDR 기술을 끓인 물에 비유하면서 “물 안에 독소가 있는지 모르지만 물을 끓여 미리 살균한다”라면서 “CDR은 파일에 있는 잠재적인 모든 위협요소를 제거하는 기술”이라고 설명했다.

CDR은 문서파일이나 콘텐츠에 포함된 악성코드 여부를 분석하지 않는다. 대신에 콘텐츠 구조를 분석해 비정상적인 포맷을 탐지하고 구성요소를 추출한다. 의심스럽거나 승인되지 않은 파일의 구성요소를 추출해 제거함으로써 위협요소를 없앨 수 있다. 해당 요소가 추출·제거한 다음엔 콘텐츠는 안전하게 재조합·재구성된다.

이에 따라 CDR 기술은 알려지지 않은 악성코드에 대응할 수 있는 기술로 지목된다.

고 CTO는 “멀티스캐닝은 알려진 악성코드를 탐지하며 데이터살균 기술은 알려지지 않은 악성코드 위협을 미리 제거한다”라면서 “사이버공격 킬체인의 공격코드 제작 단계에서 공격코드를 무력화하는 것에 해당한다. 따라서 간단하지만 효과적인 제로데이 공격 차단 방법”이라고 강조했다.

고 CTO는 “멀티스캐닝은 알려진 악성코드를 탐지하며 데이터살균 기술은 알려지지 않은 악성코드 위협을 미리 제거한다”라면서 “사이버공격 킬체인의 공격코드 제작 단계에서 공격코드를 무력화하는 것에 해당한다. 따라서 간단하지만 효과적인 제로데이 공격 차단 방법”이라고 강조했다.

그에 따르면, 제로데이 위협, 알려진 취약점을 사용한 익스플로잇, 회피 기술을 사용하는 악성코드, 심지어 백신에서 탐지하지 못하는 알려진 악성코드도 알려지지 않은 위협이다.

CDR은 이같은 위협을 포함해 최근 발견된, 한국과 미국의 항공, 국방, 제조 분야를 대상으로 공격하는 ‘폼북(FormBook)’ 악성코드처럼 취약점을 사용하지 않고 문서파일에서 제공하는 기능을 이용하는 경우도 효과적으로 차단할 수 있다.

프로그래밍과 스크립트 콘텐츠를 CDR에서 비활성화 시킬 수 있기 때문이다.

은닉기술(스테가노그래피)을 사용하는 악성코드는 유해한 스크립트를 숨긴 채 심어놔 탐지를 회피하면서 악성코드를 실행시킬 수 있다. CDR은 이같은 스크립트를 미리 제거해 혹시 모를 악성코드 침투를 방지할 수 있다.

이어 고 CTO는 “CDR 기술은 취약점으로 인한 위험을 효율적으로 해결한다”라면서 “취약점 패치와 업데이트를 하지 않더라도 취약점이 무력화되기 때문에 공격할 수 없다”고 설명했다.

HWP 포함 31종 100여개 파일변환 형식 지원

HWP 포함 31종 100여개 파일변환 형식 지원

옵스왓 ‘메타디펜더’는 마이크로소프트(MS) 오피스, 아래아한글(HWP), PDF 등의 문서파일과 HTML, 이미지, XML 등 다양한 콘텐츠 형식을 지원한다.

예를 들어 MS 오피스의 경우 매크로, 임베디드 개체, OLE 개체, 첨부파일, 임베디드 바이너리 파일, 액티브X 컨트롤을 활성화시키는 스크립트, 하이퍼링크 등을 삭제하거나 일부 위험한 개체만 없애는 형태로 바꿀 수 있다.

HTML에서는 스크립트, 프레임, 설명, 이미지, 임베디드 개체, 임베디드 자바 애플릿, 하이퍼링크, HTML 태그 등 악용될 수 있는 개체를 삭제하거나 살균한다.

옵스왓 ‘메타디펜더’ 제품을 국내에 공급하는 김종광 대표는 “옵스왓은 31가지 종류의 원본형식을 100여개 형식으로 변환할 수 있도록 지원한다”며 “국내에서 많이 사용하는 HWP는 물론 가장 많은 수의 파일과 변환 형식을 지원하고 있다”고 강조했다.

이와 함께 김 대표는 “인섹시큐리티는 멀티스캐닝과 CDR, 악성코드 동적분석·행위분석 기능을 제공하는 샌드박스와 이메일 보안 솔루션을 연동해 다양한 경로에서 들어오는 악성코드 탐지율과 차단율을 크게 높이는 동시에 위험수준을 점점 낮출 수 있다”고 덧붙였다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network <남혜현 기자>yjlee@byline.network

[무료 웨비나] 아이덴티티 보안 없는 보안 전략은 더 이상 안전할 수 없습니다

◎ 일시 : 2025년 7월 15일 (화) 14:00 ~ 15:30

◎ 장소 : https://bylineplus.com/archives/webinar/53537