사이버공격 단골수법 “보안·관리SW 중앙제어서버, 보안강화 대책 시급”

사이버공격자들이 기업 내부 전산망을 장악해 공격 목표를 달성하기 위한 수법으로 중앙제어서버와 연결된 구조를 가진 보안 솔루션이나 관리 소프트웨어 제품을 악용하는 사례가 잇따르고 있다.

패치관리시스템(PMS), 데스크톱관리시스템(DMS), 디지털저작권관리(DRM), 데이터유출방지(DLP) 등의 보안·관리 솔루션과 더불어 그룹웨어까지 사이버테러를 시도하는 공격자들의 타깃이 되고 있다.

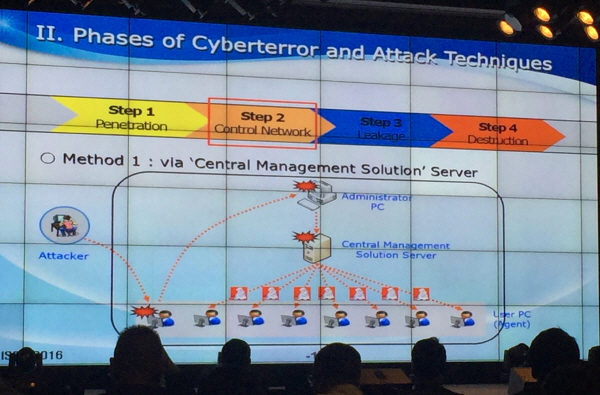

최근 발생하고 있는 사이버테러의 전형적인 수법과 절차는 먼저 타깃 기업이나 기관의 사용자를 감염시켜 내부망에 침투한다. 악성코드가 첨부된 맞춤형 이메일을 보내 악성코드에 감염시키는 ‘스피어피싱’이 가장 일반적인 방법이다.

일단 내부망에 들어오면 해당 조직이 사용하는 수많은 PC를 관리하는 제품의 취약점을 찾아 전산망을 장악한다.

그 다음에는 최대한 은밀하게 필요한 내부 기밀정보를 유출하고 전산망을 마비시키거나 파괴한다.

최근 발생한 한진, SK그룹 대상 사이버공격도 같은 양상을 나타냈다. 마지막 단계인 전산망 마비나 파괴 단계까지 진행되지는 않았지만 20개월간 공격자들에게 내부 전산망이 완전히 장악 당해 수많은 정보를 유출했다.

이 공격에서도 이들 기업이 사용하는 PC관리시스템의 취약점을 노려 전산망을 해킹, 통제하고 방위산업 관련정보 등 4만187건, 통신설비 등 관련자료 2421건 등을 유출한 것으로 조사됐다. <관련기사>

수사가 진행될 때까지 해당기업들은 이같은 사실을 인지하지 못했다.

이번 공격에 악용된 PC관리시스템은 관리자 권한이 없어도 원격접속이 가능했다. 파일배포나 원격제어 가능한 미인증 우회 취약점을 갖고 있었다. 자칫하면 이 제품을 사용하고 있는 160여개 기관과 기업 등이 한꺼번에 큰 피해를 볼 수 있었던 사건이다. 이같은 방식은 대표적으로 지난 2013년 3.20 사이버테러 당시 악용됐다.

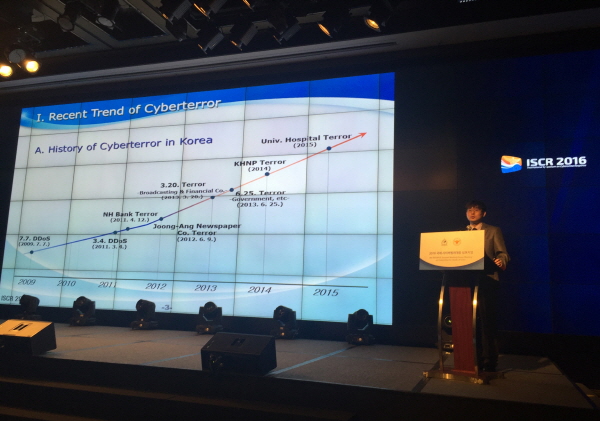

정석화 경찰청 사이버안전국 수사실장은 15일 서울 동대문 J.W 메리어트호텔에서 열린 ‘국제사이버범죄대응 심포지엄(ISCR 2016)’에서 ‘한국 내 사이버테러 최신 동향’을 발표하면서 “개인사용자가 악성코드에 감염돼 내부 전산망이 뚫릴 수 있다는 것을 전제하고 내부망에 공격자가 침투해 자료유출을 시도하는 것을 탐지해 낼 수 있는 역량을 키워야 한다”고 강조했다.

정석화 경찰청 사이버안전국 수사실장은 15일 서울 동대문 J.W 메리어트호텔에서 열린 ‘국제사이버범죄대응 심포지엄(ISCR 2016)’에서 ‘한국 내 사이버테러 최신 동향’을 발표하면서 “개인사용자가 악성코드에 감염돼 내부 전산망이 뚫릴 수 있다는 것을 전제하고 내부망에 공격자가 침투해 자료유출을 시도하는 것을 탐지해 낼 수 있는 역량을 키워야 한다”고 강조했다.

사이버공격이나 사이버테러를 막기 위해서는 일단 이용자들의 철저한 PC 보안관리 등의 보안수칙 실천이 중요하다. 하지만 공격자들은 점점 더 지능적인 수법으로 개인사용자들을 속여 악성코드를 감염시키기 위해 시도하고 있다. 예를 들어 맞춤형 이메일을 제작, 전송해 사용자들이 정상 업무메일로 착각하게 만들어 두·세차례 메일이 오간 후 악성 첨부파일을 보내 감염시키는 수법을 사용하고 있다.

사용자를 감염시켜 내부망 침투에 성공한 공격자들은 손쉽게 내부 PC나 전산망을 장악하기 위해 먼저 조직 내 핵심 서버나 PC를 노린다.

기업이 보안관리 강화나 손쉬운 자산관리 등을 위해 도입·운영하는 PMS, DMS, DRM, DLP 등은 관리자(admin) PC 아래 중앙관리서버와 사용자 PC(에이전트)들로 이어지는 구조를 갖는다.

공격자는 관리자 PC를 해킹해 서버로 접근해 악성코드를 유포하거나 관리자 인증 등 접근제어 조치가 적용돼 있지 않은 중앙관리서버를 손쉽게 장악해 연결돼 있는 PC에 악성코드를 심어 에이전트에 공격 명령을 내리고 실행한다.

그룹웨어 서버를 이용하는 경우도 비슷하다. 대부분의 기업은 메일, 메신저, 파일서버, 데이터베이스(DB) 서버 등 다양한 서비스를 한 번의 로그인만으로 편리하게 접근하도록 구성한 기업 내부포탈을 통해 제공하는 방식을 사용하고 있다. 공격자는 이같은 구조를 악용한다. 그룹웨어 서버를 해킹한 후 악성코드를 올려놓고 접속하는 사용자들을 감염시켜 내부망을 장악하는 방법을 사용하고 있다.

그룹웨어 서버를 이용하는 경우도 비슷하다. 대부분의 기업은 메일, 메신저, 파일서버, 데이터베이스(DB) 서버 등 다양한 서비스를 한 번의 로그인만으로 편리하게 접근하도록 구성한 기업 내부포탈을 통해 제공하는 방식을 사용하고 있다. 공격자는 이같은 구조를 악용한다. 그룹웨어 서버를 해킹한 후 악성코드를 올려놓고 접속하는 사용자들을 감염시켜 내부망을 장악하는 방법을 사용하고 있다.

정 실장은 “최근 공격자들이 보안업체를 노리는 것은 일석삼조의 효과가 있기 때문이다. 업데이트 서버를 운영하는 보안 제품 개발기업 등을 해킹해 중앙제어 서버를 장악한다면 회사 전체망과 사용자를 감염시킬 수 있기 때문”이라며 “이에 대한 효과적인 대책 마련이 시급하다”고 강조했다.

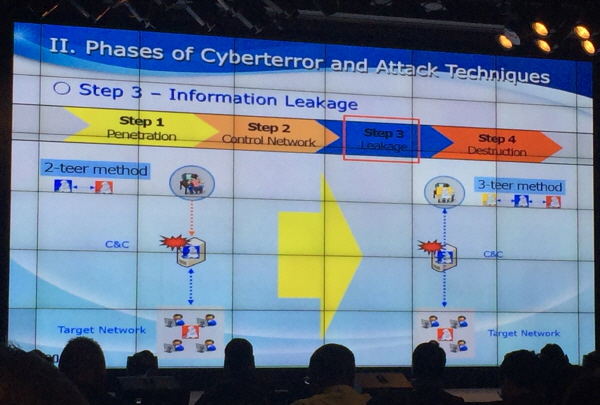

공격자들은 기업의 전산망을 장악해 내부자료를 유출하는 과정에서도 흔적을 남기지 않는 지능적인 수법을 사용하고 있다. 이전에는 대상PC에 자료유출형 악성코드를 설치해 유출한 정보를 명령·제어(C&C) 서버에 저장해 흔적을 남겼지만 최근에는 C&C 서버를 자료 유출을 위한 경유시스템으로만 사용하는 수법을 사용하고 있다. 공격자는 원격에서 자료유출 대상 시스템에 직접 접근하고 C&C 서버를 거쳐 내부관리자에게 들키지 않고 은밀하게 자료를 빼낸다.

공격자들은 기업의 전산망을 장악해 내부자료를 유출하는 과정에서도 흔적을 남기지 않는 지능적인 수법을 사용하고 있다. 이전에는 대상PC에 자료유출형 악성코드를 설치해 유출한 정보를 명령·제어(C&C) 서버에 저장해 흔적을 남겼지만 최근에는 C&C 서버를 자료 유출을 위한 경유시스템으로만 사용하는 수법을 사용하고 있다. 공격자는 원격에서 자료유출 대상 시스템에 직접 접근하고 C&C 서버를 거쳐 내부관리자에게 들키지 않고 은밀하게 자료를 빼낸다.

정 실장은 “이제는 공격자들이 자료유출형 악성코드를 대상PC에 설치해 정보를 유출할 때 어떠한 정보를 빼냈는지 확인할 수 없도록 흔적을 남기지 않고 있다”며 “자료를 유출할 때 C&C 서버는 교량서버 역할만 한다. 마치 영화에서 불이 날 때 대피하는 많은 사람들 속에 용의자가 섞여 건물을 빠져나가는 것처럼 사용자가 많이 사용하는 웹서비스나 암호화된 서비스 포트를 사용해 정보를 유출해 인지하지 못하도록 하는 수법을 사용하고 있다”고 설명했다.

정 실장은 “이제는 기업이나 개인이 감당하지 못하는 적과 대면하고 있다. 공격 주체는 개인이 아니라 국가”라며 “대한민국에서 현재 일어나고 있는 사이버테러 수법을 공유해 이해를 높여 공동 대처 방안을 세우는 것이 중요하다”고 밝혔다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network

[무료 웨비나] 아이덴티티 보안 없는 보안 전략은 더 이상 안전할 수 없습니다

◎ 일시 : 2025년 7월 15일 (화) 14:00 ~ 15:30

◎ 장소 : https://bylineplus.com/archives/webinar/53537