사이버공격 표적된 ‘리테일·커머스’…크리덴셜스터핑, SQL인젝션 공격 대다수

리테일·여행·호텔 업계를 포함하는 커머스 부문에서 크리덴셜 스터핑(Credential Stuffing) 공격이 최근 2년 간 630억건 넘게 발생한 것으로 나타났다. 대부분의 공격이 리테일 업계에 집중됐다.

아카마이코리아(대표 이경준)가 29일 발표한 발표한 ‘2020년 인터넷 보안 현황 보고서: 리테일 및 호텔 업계의 로열티 프로그램을 겨냥한 사기 범죄’에 따르면, 2018년 7월부터 2020년 6월까지 아카마이는 모든 업계에 걸쳐 1000억 건 이상의 크리덴셜 스터핑 공격을 관측했다.

이 기간 리테일·여행·호텔 업계를 포함한 커머스 부문 크리덴셜 스터픽 공격 발생 건수는 638억2864만2449건이다. 커머스 부문에서 발생한 이들 공격 가운데 90% 이상이 리테일 업계를 대상으로 이뤄진 것으로 확인했다.

크리덴셜 스터핑은 공격자가 훔친 사용자 정보로 기업 웹사이트의 봇과 같은 자동화 툴을 활용해 로그인 시스템에서 검증을 시도하는 공격을 말한다.

공격자들은 2020년 1분기 코로나19 팬데믹으로 인한 봉쇄기간 동안 전세계적인 이례적 상황에서 유출된 비밀번호 조합 목록을 이용해 커머스 업계를 공격 대상으로 삼았다. 이 기간 동안 공격자가 새로운 취약 계정을 알아내기 위해 오래된 인증정보 목록을 재활용하기 시작하면서 로열티 프로그램과 관련된 범죄 인벤토리 및 판매가 크게 증가했다고 아카마이는 설명했다.

최근 들어 소비자들은 최신 제품을 구매하기 위해 더 이상 오프라인 매장 밖에 서서 기다리지 않는다. 대신에 서비스에 로그인해 포인트를 적립하고 회원이 되어 기타 혜택을 받기 위해 로열티 프로그램을 이용한다. 로열티 프로그램에 필요한 요소와 프로그램 활용을 위해 사람들이 제공하는 정보를 고려하면 공격자는 계정 탈취부터 직접적인 신원 도용에 이르기까지 수많은 범죄 사업에 필요한 모든 정보를 얻을 수 있는 셈이다. 상품 판매자, 항공사, 호텔 체인에 대한 개인의 충성도는 판매할 수 없겠지만 충성도를 높이기 위한 프로그램 관련 계정 정보는 실제로 판매될 가능성이 높다는 것이 회사측 분석이다.

스티브 레이건(Steve Ragan) 아카마이 보안 연구원 겸 인터넷 보안 현황 보고서 저자는 “공격자는 그리 까다롭지 않다. 접근할 수 있는 정보라면 어떤 식으로든 이용한다”며, “이는 지난 몇 년 간 크리덴셜 스터핑 공격이 많이 발생한 이유다. 리테일 및 로열티 프로필은 많은 양의 개인정보와 재무정보를 포함한다. 이러한 데이터는 수집, 판매, 거래되거나 추후 신원 도용과 같은 범죄에 사용되는 대규모 프로필 정보로 저장될 수 있다”고 밝혔다.

레이건 연구원은 “모든 기업은 팬데믹, 경쟁사, 활동적이고 지능적인 공격자 등 외부 요소에 빠르게 적응해야 한다”며, “대표적인 로열티 프로그램 중 휴대폰 번호와 숫자로 된 비밀번호만 요구하는 경우도 있고 쉽게 얻을 수 있는 정보를 인증 수단으로 사용하는 프로그램도 있다. API와 서버 리소스를 겨냥한 공격을 막기 위해 신원 정보관리 개선과 대책 마련이 시급하다”고 말했다.

리테일, 여행, 호텔 업계를 대상으로 한 공격은 크리덴셜 스터핑 외에도 SQL 인젝션(SQL injection, SQLi), 로컬 파일 인클루전(Local File Inclusion, LFI) 공격이 많이 나타나고 있다.

아카마이는 2018년 7월에서 2020년 6월 사이 리테일·여행·호텔 업계에서 약 43억건(43억7571만1860건)의 웹 공격이 발생한 것을 확인했다. 이 공격은 전체 웹 공격의 41%를 차지했으며, 이 중 83%는 리테일 업계만 집중 겨냥했다. SQLi 공격은 공격자가 선호하는 공격 방법 중 하나로 리테일·여행·호텔 업계에 대한 전체 웹 애플리케이션 공격 중 약 79%를 차지했다.

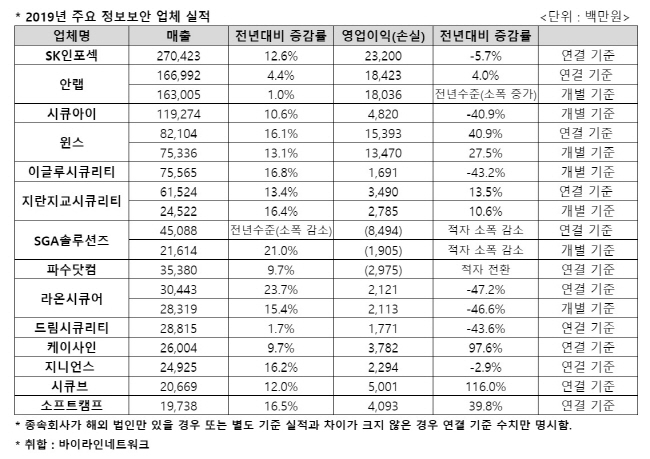

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network

첫 댓글