“커머스·하이테크 기업, 웹공격 주타깃” 아카마이, 크리덴셜스터핑·스크립트 위협 경고

웹 애플리케이션 공격이 다양한 산업군을 대상으로 크게 증가하고 있는 것으로 나타났다. 특히 커머스, 첨단기술 분야가 주요 공격 타깃이 되고 있다.

아카마이가 2일 개최한 ‘아카마이 엣지 라이브 아시아태평양지역(APAC) 버추얼 서밋’ 행사에서 공개한 자료에 따르면, 5월 기준 웹 애플리케이션 공격이 전년 동기 대비 42% 증가했다. 커머스 산업이 33.7%로 가장 공격이 많이 발생했고, 첨단 기술 분야도 30.3%로 주 공격대상이 된 것으로 집계됐다. 금융서비스 분야는 그 다음 순으로 나타났다.

[무료 웨비나] 아이덴티티 보안 없는 보안 전략은 더 이상 안전할 수 없습니다

◎ 일시 : 2025년 7월 15일 (화) 14:00 ~ 15:30

◎ 장소 : https://bylineplus.com/archives/webinar/53537

악성 봇에 의한 계정 정보 도용, 악성 로그인 시도 공격 급증

그 중에서도 ‘크리덴셜 스터핑(Credential Stuffing)’ 인증정보를 도용한 악성 로그인 시도가 전년 대비 2배 가량 증가했다. 아카마이는 올해 1월부터 6월 1일까지 매일 크리덴셜 스터핑에 의한 악성 로그인 시도 공격이 매일 수억건씩 발생하고 있는 것을 탐지했다.

아카마이는 한 글로벌 게임기업 대상으로 가해진 공격 사례를 소개하면서, 공격이 60일 동안 지속적으로 이뤄졌다. 그동안 봇(bot) 요청은 300억건, 악성 로그인 시도 건수는 60억건 발생했다고 했다.

톰 레이튼 아카마이 최고경영자(CEO)는 “악의적 행위자들은 새로운 방법으로 디도스(DDoS) 공격은 물론, 웹 공격을 많이 벌이고 있다. 작년 대비 공격이 증가하고 있다. 웹 공격은 커머스, 하이테크, 금융 분야 이용자들의 신용카드나 금융정보, 계정을 탈취하고 돈을 훔치려는 시도”라고 강조했다.

이어 레이튼 CEO는 “크리덴셜은 사이버 범죄집단의 돈벌이 수단이 되고 있다. 크리덴셜 스터핑, 크리덴셜 정보 오남용(Credential Abuse) 공격은 막기가 쉽지 않다”라면서 “웹 애플리케이션이 악용되는 것을 방어하기 위해서는 오랜 기간 경험해 쌓은 통찰력과 전문지식이 필요하다. 아카마이는 전세계 지역과 산업별 새로운 위협에 대한 통찰력과 전문가들을 바탕으로 보안서비스를 제공한다”고 덧붙였다.

아카마이는 ‘아카마이 봇 매니저(Akamai Bot Manager)’ 솔루션을 제공해 악성 봇에 의한 크리덴셜 스터핑 공격을 비롯한 계정 탈취, 사기 행위로부터 보호할 수 있도록 지원한다. 전세계적으로 분산 배치돼 있는 아카마이 인텔리전스 플랫폼을 기반으로 광범위하게 발생하는 수많은 봇 활동에 대한 가시성과 인텔리전스를 확보해, 기업의 웹사이트에 접속하는 봇 트래픽에 대한 효과적인 탐지·분류·관리·보고 기능을 제공한다.

스크립트 공격 기승, 개인정보·신용카드 결제정보 탈취

이같은 악성 봇에 의한 크리덴셜 스터핑 공격 외에도 최근 증가하는 또 다른 웹사이트와 애플리케이션 위협으로 아카마이는 ‘폼재킹(Form Jacking)’ 공격을 꼽았다.

레이튼 CEO는 “서드파티 스크립트에 악성코드를 심은 뒤 이용자들이 웹사이트에 입력하는 개인정보와 결제정보를 훔치는 폼재킹 공격이 지난 2년 동안 나타나고 있다”며 “메이지카트가 대표적 공격 사례로, 다수의 웹사이트가 큰 피해를 입은 것으로 알려졌다. 웹사이트가 해킹 당해 큰 금전적인 손실을 입기도 했다”고 설명했다.

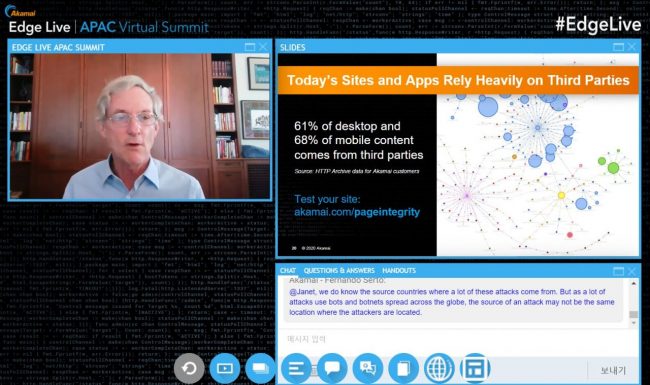

요즘 웹사이트와 애플리케이션은 서드파티 콘텐츠가 큰 비중을 차지하고 있다. 웹사이트는 서로 다른 개발사가 만든 수많은 웹페이지와 스크립트로 구성된다. 오픈소스와 상용소스, 라이브러리를 조합해 웹사이트를 만든다고 볼 수 있다. 이 가운데 다수는 사용자 브라우저에서 스크립트를 실행한다. 데스크톱의 61%, 모바일의 68%가 서드파티 콘텐츠라는 게 아카마이의 분석이다. 문제는 이같은 서드파티 자바스크립트 콘텐츠는 보안성이 확보되지 못한다는 데 있다. 악성 행위자는 자바스크립트에 악성코드를 심고 실행해 엔드유저들이 브라우저에 입력하는 데이터를 유출한다.

요즘 웹사이트와 애플리케이션은 서드파티 콘텐츠가 큰 비중을 차지하고 있다. 웹사이트는 서로 다른 개발사가 만든 수많은 웹페이지와 스크립트로 구성된다. 오픈소스와 상용소스, 라이브러리를 조합해 웹사이트를 만든다고 볼 수 있다. 이 가운데 다수는 사용자 브라우저에서 스크립트를 실행한다. 데스크톱의 61%, 모바일의 68%가 서드파티 콘텐츠라는 게 아카마이의 분석이다. 문제는 이같은 서드파티 자바스크립트 콘텐츠는 보안성이 확보되지 못한다는 데 있다. 악성 행위자는 자바스크립트에 악성코드를 심고 실행해 엔드유저들이 브라우저에 입력하는 데이터를 유출한다.

존 서머스 아카마이 보안부문 수석부사장(SVP)은 “현대 웹 애플리케이션은 스크립트 수가 많다. 웹사이트와 스크립트 변경은 매우 빈번하게 이뤄지고 있고, 퍼스트파티(1st-party) 콘텐츠가 서드파티(3rd-party), 심지어 4·5번째파티(4th-party, 5th-party)까지 연결될 정도로 복잡성이 크다”라면서 “엔드유저들에게 최상의 경험을 높이기 위해 자바스크립트를 많이 사용하지만 보안 문제 노출 위험도 커지게 된다. 엔드유저가 접속할 때 브라우저에 입력하는 모든 정보를 탈취해 개인정보 등 신원 도용 문제가 생기는 보안 문제를 겪게 될 수 있다”고 지적했다.

그는 2019년 11월 발생한 자바스크립트 스키밍 공격 사례로 ‘핍카(PIPKA)’ 멀웨어를 꼽으면서 “신뢰할 수 있는 서버를 해킹하고 알려진 스크립트 파일을 감염시켰다. 인코딩을 적용해 콘텐츠를 숨겨 목적을 간파하기 어려웠다. 또 HTML 이미지 소스 태그 요청을 사용해 제어 서버를 숨겨 탐지 자체가 어려웠다. 공격자는 자체 제어하는 사이트로 데이터를 유출한 뒤 스스로 코드를 삭제했다”고 공격 특징을 소개했다.

또한 서머스 SVP는 “’아카마이 페이지 인티그리티 매니저(Akamai Page Integrity Manager)’를 이용해 핍카 공격을 잡아낼 수 있는지 시험해봤다. 의심스러운 폼재킹 활동을 탐지해 적색경보를 내려준다. 외부로 나가는 트래픽에 대한 이상 네트워크 접속도 탐지했다. 개인신원 정보, 지불결제정보 등을 침해한다는 경보를 제공해 조치할 수 있게 한다”고 말했다.

그는 “공격자는 감염된 스크립트 또는 악성 스크립트를 통해 고객 개인정보, 인증정보, 결제정보를 탈취한다”며 “엔드유저의 브라우저에서 어떠한 활동이 발생하는지 스크립트에 대한 가시성을 확보하는 것은 엔드유저와의 신뢰도를 높이고 보안을 강화하는데 매우 중요하다. 행동 변화에 대한 탐지가 필수적이다. 애플리케이션 보안과 규제 준수 유지를 위해 페이지 무결성 보호가 중요하다”고 강조했다.

코로나19 이후 멀웨어 트래픽 447% 증가…제로트러스트 위협보호 필요

이와 함께 아카마이는 제로트러스트 보안의 필요성도 강조했다. 경계 방어 방식의 전통적인 기업 보안은 더이상 유용하지 않는다는 것. 따라서 경계가 없는 것으로 보고 외부 애플리케이션을 보호하는 것과 동일한 방식으로 내부 애플리케이션을 보호해야 한다고 제안했다.

더욱이 최근 코로나19 팬데믹으로 재택근무가 많이 발생하는 상황에서는 기업 보안 방식도 바꿔 위치에 관계없이 위협으로부터 보호할 수 있어야 한다는 설명이다.

로버트 블루모트 아카마이 박사는 먼저 코로나19 이후 사이버위협이 크게 늘어났다고 경고했다. 그는 “코로나19 이후 많은 변화가 나타나고 있다. 재택근무를 많이 하게 되면서 공적·사적 삶이 혼재되고 있다. 일할 때 쓰는 업무용 컴퓨터를 개인 작업에도 많이 사용하고 있는데, 우려해야 할 점은 코로나19 이후 이전보다 멀웨어를 통한 액세스가 크게 늘어났다는 것”이라고 지적했다.

‘아카마이 엔터프라이즈 쓰렛 프로텍터(Akamai Enterprise Threat Protector)’ 보안 웹 게이트웨이에서 5월 11일 기준 지난 3월 9일 대비 주요 트래픽은 채팅 23%, 스트리밍 134%, 게임 67%, 소셜 미디어 37% 각각 늘어났다. 더욱이 피싱 등 멀웨어 트래픽이 무려 447% 증가했다.

블루모트 박사는 “아카마이 쓰렛 프로텍터는 제로트러스트와 같은 지향점을 갖고 있다. 장소에 상관없이 어디서든 기업 직원들을 멀웨어와 피싱, 데이터 유출로부터 보호하고, 기업 내 네트워크 접속을 하지 않고도 유연하고 안전한 애플리케이션을 접속해야 한다”라면서 “아카마이 엔터프라이즈 쓰렛 프로텍터는 어디서나 상시 가동되는 클라이언트 보호 장치를 통해 아카마이 분산 엣지 인프라를 통해 엣지 프록시로 트래픽을 리다이렉트한다. 안전한 게이트웨이를 활용해 콘텐츠를 보내고 정책에 따라 다양한 위협으로부터 보호한다. 악성 도메인, URL, 콘텐츠 접속을 탐지해 공격 시도가 감지되면 차단할 수 있다”고 제시했다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network

첫 댓글