올 상반기 랜섬웨어·암호화폐 공격 피해↑…취약한 오픈소스 위험 증가

올해 상반기 해킹 공격 시도가 전년 대비 큰 폭으로 줄어들었다는 분석 결과가 나왔다. 다만 금전적 이득을 노린 랜섬웨어와 암호화폐 채굴 공격 피해가 많았고, 오픈소스 보안 취약점을 노린 공격도 증가하고 있는 것으로 나타났다.

SK인포섹은 지난 4일 오후 ‘이큐스트(EQST) 정기 미디어데이’를 열고, 올해 상반기 동안 총 157만건, 월 평균 26만건의 공격 시도가 있었다고 밝혔다.

2000여개 고객사를 대상으로 보안관제서비스를 제공하고 있는 SK인포섹의 통합보안관제센터에서 수집한 데이터(이벤트)를 기반으로 분석된 수치다.

이같은 공격 시도 탐지 건수는 지난해 같은 기간 대비 75% 줄어든 수치다. 작년 2~3월 아파치 스트러츠 2 취약점 공격이 월 평균 100만건 이상 발견됐던 것에 비해 25% 정도 수준이다.

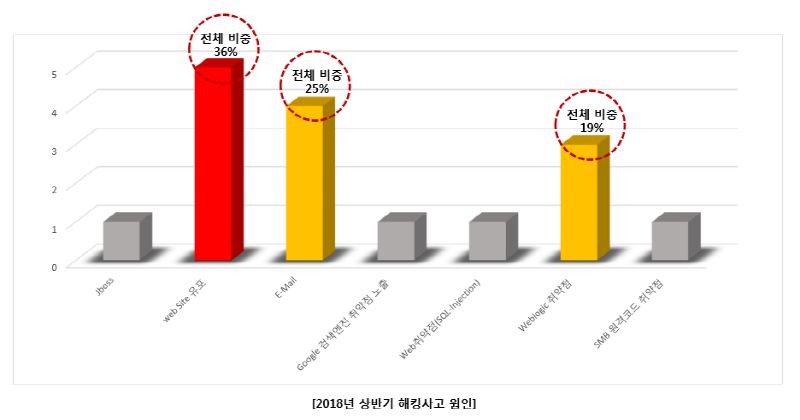

SK인포섹이 실제 대응한 사건들을 분석한 결과, 가장 많은 피해를 입힌 사이버공격 유형은 웹사이트와 이메일을 통한 악성코드 유포로 나타났다. 대부분 랜섬웨어와 암호화폐 채굴형 악성코드 공격이다. 웹로직(Weblogic) 취약점을 노린 공격도 많았다.

웹사이트에서 유포된 악성코드 감염이 31%로 가장 많은 비중을 차지했고, 이메일 악성코드 공격은 25%, 웹로직 취약점을 노린 공격은 19% 순으로 분석했다. 이밖에도 SMB(Server Message Block) 원격코드 취약점, 오픈소스 제이보스(Jboss) 취약점 공격에 의한 피해도 나타났다.

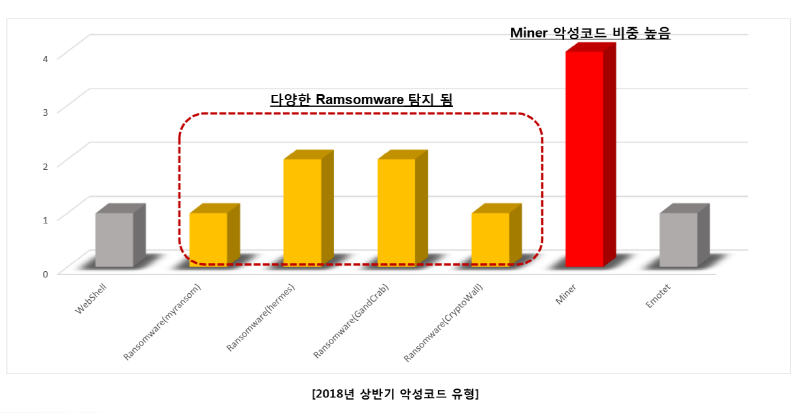

해킹 사고에 이용된 악성코드는 마이랜섬(myransom), 헤르메스(heremes), 갠드크랩(GandCrab), 크립토월(CryptoWall) 등 다양한 랜섬웨어가 탐지됐다. 또 채굴 악성코드를 포함해 암호화폐 타깃 공격은 전체 악성코드의 80% 이상이었다.

이재우 이큐스트 그룹장은 “상반기에 발생한 사이버공격 유형은 랜섬웨어와 채굴형 악성코드로 대표된다. 여러 취약점을 통해 전파했더라도 결국은 이 두 유형으로 귀결된다”라며 “갠드크랩 랜섬웨어, 암호화폐 거래소 공격 등을 보더라도 사이버공격이 금전적 이득을 노리는 경향이 커지고 있다”고 말했다.

이재우 이큐스트 그룹장은 “상반기에 발생한 사이버공격 유형은 랜섬웨어와 채굴형 악성코드로 대표된다. 여러 취약점을 통해 전파했더라도 결국은 이 두 유형으로 귀결된다”라며 “갠드크랩 랜섬웨어, 암호화폐 거래소 공격 등을 보더라도 사이버공격이 금전적 이득을 노리는 경향이 커지고 있다”고 말했다.

갠드크랩, 마이랜섬 등 올해 유포돼 많은 기업에 피해를 입힌 랜섬웨어는 신규 취약점과 결합하고 보안 솔루션을 우회하는 은닉형 공격 수법을 사용하면서 진화됐다. 갠드크랩은 웹사이트를 통해 유포돼 감염됐다.

아울러 상반기에는 미라이(Mirai) 봇넷과 유사한 산토리 봇넷(Santori)이 출현, 디링크와 다산네트웍스 라우터(무선공유기) 취약점을 통해 악성코드를 지속 감염, 전파하는 공격이 발생하기도 했다.

또한 SK인포섹은 오픈소스 소프트웨어 취약점을 악용한 해킹 위험도 커지고 있다면서 보안대책을 강구해야 한다는 점도 강조했다.

이재우 그룹장은 “올해 상반기 동안 보안취약점은 7341개가 발생했는데, 그 중 오픈소스 관련 취약점이 43%였다”라면서 “전체 취약점 가운데 오픈소스 취약점이 차지하는 비중이 높아지고 있어 위험에 대한 대책 강화가 필요하다”고 지적했다.

오픈소스 취약점 중에서는 원격제어와 공격이 가능해 위험성이 큰 ‘리모트 코드 익스큐션(Remote Code Execution)’ 취약점이 다수 발견됐다.

이 그룹장은 “오픈소스 소프트웨어를 사용하는 기업이 많아졌지만 기본 보안조치를 취하지 않아 해킹 사고가 많이 발생하고 있다”라면서 “공개된 소프트웨어는 분석이 쉬워 해커들에게 흥미로운 먹잇감이 될 수 있다”고 경고했다.

SK인포섹 이큐스트 그룹은 최근 22종의 오픈소스 소프트웨어에 대한 보안 가이드북을 무료로 배포했다. 올 하반기에는 10종의 오픈소스 소프트웨어 관련 보안 가이드북을 추가 제작해 배포할 계획이다.

이큐스트 그룹은 SK인포섹의 보안 전문가 그룹이다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network