시스코, ‘그룹123’ 한국 표적 공격그룹 분석…1년간 6차례 공격캠페인 진행

작년 초부터 올해 1월까지 한국을 주요 표적으로 삼은 사이버공격 캠페인이 여섯차례 벌어졌다. ‘그룹123’으로 이름 붙여진 해킹그룹이 진행한 사이버 표적공격이다.

이들은 한국어를 자연스럽게 구사하고 많은 관련지식을 보유하고 있으며, 지능적인 공격방식을 구사하는 것으로 분석됐다.

시스코 보안 인텔리전스 그룹인 ‘탈로스(Talos)’는 지난 1년 동안 ‘그룹123’이 한국을 타깃으로 진행한 공격 캠페인을 취합한 보고서를 17일 발표했다.

[무료 웨비나] 아이덴티티 보안 없는 보안 전략은 더 이상 안전할 수 없습니다

◎ 일시 : 2025년 7월 15일 (화) 14:00 ~ 15:30

◎ 장소 : https://bylineplus.com/archives/webinar/53537

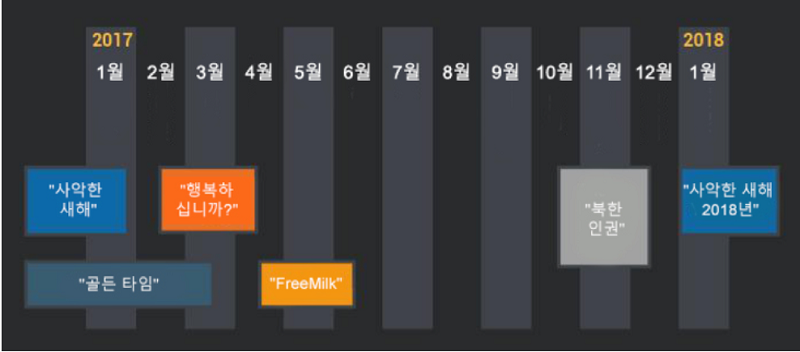

탈로스 분석 결과, 해킹그룹 ‘그룹123’은 지난 1년 동안 ▲‘골든타임’ ▲‘사악한 새해’ ▲‘프리밀크’ ▲‘행복하십니까?’ ▲‘북한 인권’ ▲‘사악한 새해 2018년’까지 여섯가지 캠페인을 진행했다.

이 가운데 ‘골든타임’, ‘사악한 새해’, ‘북한 인권 캠페인’은 모두 한국 사용자를 주요 타깃으로 삼았다. 공격자는 한컴오피스 제품군을 이용해 만든 악성 HWP 문서와 결합된 스피어 피싱 이메일을 사용했다.

‘프리밀크’ 캠페인은 한국 금융기관뿐 아니라 전세계 금융기관을 대상으로 진행됐다. 이 캠페인에서 공격자는 일반적으로 사용하던 한컴 문서가 아닌 마이크로소프트 오피스(MS Office) 문서를 사용했다.

‘행복하십니까?’ 캠페인에서 공격자는 디스크 삭제도구(와이퍼)를 구축했다. 공격 목적은 감염된 원격 시스템에 대한 접근 권한을 획득해 디바이스의 첫 번째 섹터를 지우는 것이었다. 이 와이퍼는 ROKRAT 모듈로 확인됐다.

‘골든타임’ 캠페인은 이메일 샘플에서 공격자는 사용자를 ‘통일·북한 학술대회’ 관련 패널로 유도한다는 점이 관찰됐다. 발신자는 ‘kgf2016@yonsei.ac.kr’로, ‘한반도국제포럼’이라는 학술대회 담당자 이메일이었다. 이메일 헤더를 분석한 결과, 이 이메일은 연세대학교 네트워크와 연관된 IP를 사용하는 SMTP 서버에서 전송됐음을 확인했다. 공격자가 이 이메일 주소의 보안을 침해하고 악용해 캠페인에서 사용된 이메일을 전송한 것으로 보인다.

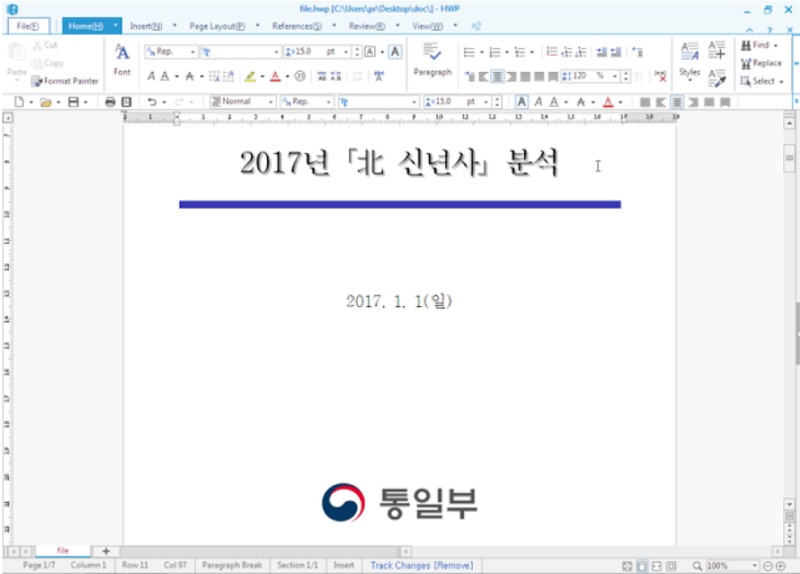

2017년 초 ‘그룹123’은 ‘사악한 새해’ 캠페인을 시작했다. 이 캠페인에서 공격 조직은 한국 통일부에서 한국에 대한 분석을 제공하는 이메일을 보낸 것으로 가장해 피해자를 속이려고 시도했다. 이 캠페인은 한국을 대상으로 하며, 악성 첨부 파일을 포함하는 소수의 스피어 피싱 이메일로 시작됐다.

이같은 캠페인은 올해에도 나타났다. ‘그룹123’은 2017년 관찰된 것과 동일하게 2018년 1월 2일 새해에 맞춰 캠페인을 벌였다. 감염 벡터는 악성 HWP 문서였다. 이 악성 문서는 북한 지도자의 2018년 신년사를 분석한 내용을 담고 있다. 이 같은 접근 방식은 2017년 확인된 새로운 악성 문서를 사용하는 방식과 정확히 동일하다는 게 탈로스의 분석이다.

탈로스는 ‘그룹123’이 공격대상이 정보, 문서 또는 이메일을 합법적이라 생각하도록 유도하기 위해 자연스러운 한국어를 사용하는 등 지역적 특성에 맞춰 기술을 변화키는 공격 방식을 구사하고 있고 분석했다.

이 공격조직은 스피어피싱 캠페인을 위조하거나 명령·제어(C&C) 호스팅을 위해 시간을 들여 연세대학교, 정부법무공단 등과 같은 한국에 있는 플랫폼을 침해했다. 이는 매우 지능적인 공격 방식이다. 이를 바탕으로 탈로스는 ‘그룹123’이 상당한 수준을 갖춘 공격그룹으로 상당한 한국 관련지식을 보유하고 있는 것으로 보고 있다.

‘그룹123’의 활동 범위는 한국에만 국한돼 있지는 않다. HWP문서뿐 아니라 MS 문서도 이용해 전세계를 대상으로 공격 활동을 벌인다.

공개 익스플로잇과 스크립팅 언어를 사용해 악성 페이로드를 설치하며, 합법적인 웹사이트와 클라우드 플랫폼을 사용해 감염된 시스템과 통신한다. 이들은 다양한 공격 수단을 사용하지만 탈로스는 이들 공격의 패턴 및 유사점, 원격관리 툴, 와이퍼를 파악한 결과 최종적으로 ‘그룹123’ 그룹이 이들 공격을 시도했다고 결론 내렸다.

탈로스는 이 공격조직이 앞으로도 계속 활발히 활동할 것으로 예상했다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network

첫 댓글