메일로 유포되는 가상화폐 채굴 악성코드 주의

하우리(대표 김희천)는 최근 졸업 및 취업시즌을 맞아 ‘입사 지원, 중고 물품 구매, 택배 배송’ 등의 내용으로 가상화폐를 채굴하는 악성코드가 유포되고 있어 사용자들의 각별한 주의가 요구된다고 5일 밝혔다.

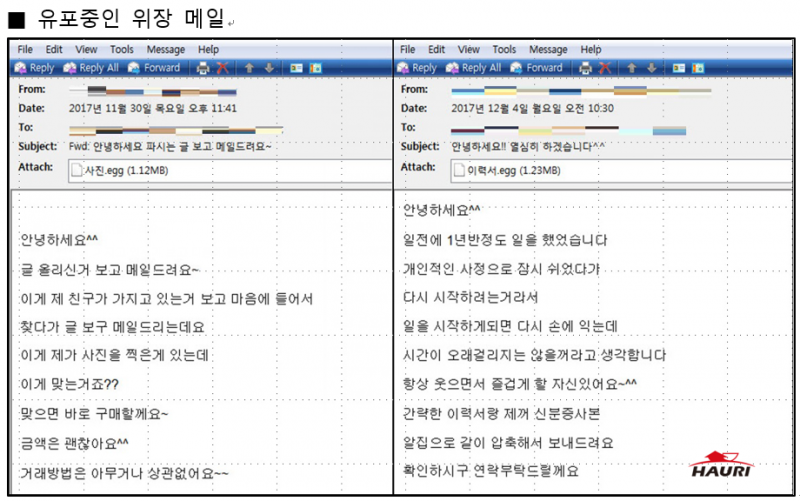

유포중인 악성코드는 실제 기업의 인사담당자에게 이력서로 위장한 메일을 보내거나 현재 중고 물품을 파는 판매자에게 구매 의사가 있다는 내용으로 수신인 맞춤형으로 메일을 발송했다.

메일에 첨부된 압축파일(egg)은 실행 파일과 바로가기 파일로 구성돼 있다.

하우리에 따르면, 해당 악성 파일들은 작년 연말부터 올해 상반기까지 ‘2016년도 연말정산, 사내내부지침사항’ 등으로 유포된 비너스락커 랜섬웨어와 8월에 유포된 입사지원 위장 메일의 유포 방법 및 악성코드 형태가 매우 유사하다. 바로가기 파일에 포함된 특정 경로는 ‘C:\Users\l\Desktop\양진이\VenusLocker_korean.exe’로 이전에 유포된 메일과 동일범으로 추정된다.

하우리에 따르면, 해당 악성 파일들은 작년 연말부터 올해 상반기까지 ‘2016년도 연말정산, 사내내부지침사항’ 등으로 유포된 비너스락커 랜섬웨어와 8월에 유포된 입사지원 위장 메일의 유포 방법 및 악성코드 형태가 매우 유사하다. 바로가기 파일에 포함된 특정 경로는 ‘C:\Users\l\Desktop\양진이\VenusLocker_korean.exe’로 이전에 유포된 메일과 동일범으로 추정된다.

악성코드를 실행할 경우 자신을 숨기기 위해 ‘wuapp.exe’, ‘svchost.exe’ 등 윈도 정상프로세스를 실행하고 악성코드를 인젝션한 후 모네로(Monero) 코인을 채굴한다.

하우리 CERT실은 “최근 전세계적으로 가상화폐의 가치가 상승함에 따라 코인 관련 악성코드가 지속적으로 발견되고 있다”며 “기존에 국내 사용자를 위협하던 공격자들이 지속적으로 사용자 맞춤형으로 제작 및 유포하고 있어 각별한 주의가 필요하다”라고 밝혔다.

하우리는 ‘바이로봇’에서 유포되고 있는 가상화폐 코인 채굴기에 대해 ‘Trojan.Win32.BitCoinMiner’ 진단명으로 탐지·치료 기능을 제공하고 있다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network