시스코, 기업 백업·안전망 파괴하는 사이버공격(DeOS) 경고

시스코가 시스템과 데이터 복구에 필수인 기업의 백업과 안전망(safety net)까지 파괴하는 ‘서비스 파괴(DeOS; Destruction of Service)’ 공격을 경고했다.

시스코는 최근 보안 위협 동향과 해결책을 담은 ‘2017 중기 사이버보안 보고서’를 31일 발표했다.

이 보고서에 따르면, 워너크라이(WannaCry), 네티야(Nyetya)와 같은 최근 사이버 공격은 기존 랜섬웨어처럼 보이지만 훨씬 파괴적이고 확산 속도가 빠르며 광범위한 영향력을 보여준다. 시스코가 서비스 파괴 공격으로 규정하는 이같은 공격은 기업에게 많은 피해를 입히고 복구를 힘들게 만든다.

아울러 시스코는 사물인터넷(IoT) 등장으로 주요 산업에서 온라인 운영이 늘면서 공격 범위와 규모, 영향력 역시 커지고 있다고 지적했다.

IoT는 사이버 범죄자에게 새로운 기회를 제공하며 IoT 보안 취약성은 파괴력이 큰 공격을 수행하는 데 중심 역할을 한다. 최근 IoT 봇넷 활동의 경우, 공격자가 인터넷 자체를 파괴하는 광범위한 사이버 위협을 감행할 수 있음을 시사한다.

시스코 보안 연구원들은 2017년 상반기 멀웨어의 진화를 관찰하는 한편, 공격자가 어떻게 전달(delivery)하고 난독화(obfuscation)하며 회피 기법을 조정하는지 등의 변화를 확인했다.

공격자는 피해자가 링크를 클릭하거나 파일을 열어 위협 요소를 활성화하도록 유도했다. 또한 공격자는 파일 없는(fileless) 멀웨어를 개발하고 있다. 이는 메모리에 상주하고 기기가 재부팅될 때 삭제되므로 탐지나 조사가 더욱 어렵다. 이 밖에 명령 제어(C&C) 활동을 숨기기 위해 토르(Tor) 프록시 서비스와 같은 익명의 분산 인프라를 이용한다.

시스코는 익스플로잇 키트(exploit kit)가 눈에 띄게 줄어든 반면 전통적 공격 방식이 부활하고 있음을 확인했다.

전통적 공격 방식으로는 스팸, 스파이웨어, 애드웨어 등이다.

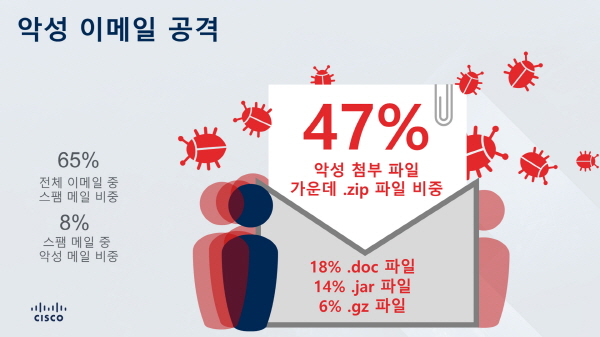

공격자가 이메일처럼 검증된 방법을 이용해 멀웨어를 배포하고 수익을 창출하면서 스팸 발생량이 크게 증가하고 있다. 시스코는 악성 첨부 파일을 동반한 스팸은 익스플로잇 키트 환경이 끊임 없이 바뀌는 동안에도 계속 늘어날 것으로 전망했다.

공격자가 이메일처럼 검증된 방법을 이용해 멀웨어를 배포하고 수익을 창출하면서 스팸 발생량이 크게 증가하고 있다. 시스코는 악성 첨부 파일을 동반한 스팸은 익스플로잇 키트 환경이 끊임 없이 바뀌는 동안에도 계속 늘어날 것으로 전망했다.

스파이웨어와 애드웨어는 지속적으로 기업에 위험을 가하는 멀웨어 형태다. 시스코가 4개월 동안 300개 기업을 조사한 결과, 잘 알려진 3개 스파이웨어 군(family)이 표본 기업의 20%를 감염시킨 것으로 나타났다. 스파이웨어는 사용자와 기업 정보를 훔치고 기기에 대한 보안 태세를 약화시키며 멀웨어 감염을 증가시킨다.

서비스형 랜섬웨어의 성장과 같이 진화하는 랜섬웨어로 인해 사이버 범죄자는 공격을 더욱 쉽게 진행할 수 있다. 기업을 속여 공격자에게 돈을 이체하도록 설계된 사회공학적 송금 유도 이메일 사기(BEC; Business Email Compromise)는 수익성이 높은 공격이다. 인터넷범죄신고센터에 따르면 2013년 10월부터 2016년 12월까지 BEC 공격 피해액은 53억 달러에 달한다.

사이버 범죄자들이 공격의 강도와 정교함을 지속적으로 높여감에 기업은 기초적인 사이버 보안 역량을 쌓기도 쉽지 않다. 정보기술(IT)과 운영 기술(OT)이 IoT에서 융합되면서 기업은 가시성과 복잡성을 해결하기 위해 씨름하고 있다.

사이버 범죄자들이 공격의 강도와 정교함을 지속적으로 높여감에 기업은 기초적인 사이버 보안 역량을 쌓기도 쉽지 않다. 정보기술(IT)과 운영 기술(OT)이 IoT에서 융합되면서 기업은 가시성과 복잡성을 해결하기 위해 씨름하고 있다.

‘보안 역량 벤치마크 연구’의 하나로 13개국 3000명에 이르는 보안 책임자를 시스코가 조사한 결과, 모든 산업의 보안 부서에서 공격 규모가 감당하기 힘든 수준이라고 답했다. 이는 많은 기업의 보안 활동이 사후 대응(reactive)에 머무르는 결과를 가져오고 있다.

보안 침해 영향으로 대다수 산업에서 기업의 90%가 일반적인 수준의 보안 개선을 단행했지만, 운송과 같은 일부 산업은 그 대응력이 떨어져 80% 정도의 수준에 불과한 상황이다.

산업별로는 공공 부문에서 조사 대상 위협 중 32%가 정상적 위협으로 확인됐지만 이 가운데 단 47%만이 복구됐다.

리테일은 작년 한 해 32%가 공격으로 매출이 줄고 약 4분의 1은 고객 또는 비즈니스 기회가 감소했다.

제조 보안 전문가의 40%는 공식적 보안 전략이 없거나 ISO 27001, NIST 800-53과 같은 표준화된 정보 보안 정책을 따르지 않는다고 밝혔다.

유틸리티 분야 보안 전문가는 자사에 가장 중대한 보안 위험으로 표적 공격(42%), 지능형 지속 위협(APT)(40%)을 꼽았다.

의료기관의 37%는 표적 공격이 자사에 높은 보안 위험 요소라고 답했다.

시스코는 사이버공격에 대비해 기업에서 보안 프랙티스(practice) 효과를 측정하는 일이 매우 중요하다고 강조했다.

시스코코리아 보안 솔루션 사업 총괄 배민 상무는 “워너크라이, 네티야에서 보듯 최근 공격의 진행 방식은 더 창의적으로 진화하고 있다”라며 “복잡성은 보안을 방해하고 사용 제품이 많을수록 간과된 취약점과 보안 틈이 많아져 오히려 공격자에게 엄청난 기회를 준다. 탐지 시간을 줄이고 공격 영향을 최소화하기 위해 기업은 가시성과 관리 능력을 높인 통합적이고 구조적인 방식을 통해 부서 간 ‘보안 격차’를 좁혀야 한다”고 말했다.

시스코는 위협 침해와 탐지 사이의 시간을 나타내는 ‘탐지 시간(TTD; Time-To-Detection)’이 얼마나 단축되고 있는지 진행 과정을 추적하고 있다. 탐지 시간 단축은 공격자의 활동 영역을 제한하고 침입 피해를 최소화하는 데 큰 역할을 한다.

시스코는 위협 침해와 탐지 사이의 시간을 나타내는 ‘탐지 시간(TTD; Time-To-Detection)’이 얼마나 단축되고 있는지 진행 과정을 추적하고 있다. 탐지 시간 단축은 공격자의 활동 영역을 제한하고 침입 피해를 최소화하는 데 큰 역할을 한다.

시스코는 2015년 11월부터 2017년 5월까지 위협 탐지 시간 중앙값을 39시간 이상에서 약 3.5시간으로 대폭 단축했다. 이 수치는 사전 동의 후 전세계에 구축된 시스코 보안 제품으로부터 원격 측정해 수집한 정보를 기반으로 한다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network