웹 애플리케이션 공격 ‘SQL 인젝션·XSS’ 기승

전통적인 웹 애플리케이션 공격기법으로 지목돼온 SQL 인젝션(Injection)과 크로스사이트스크립팅(XSS)이 지난해에도 가장 기승을 부린 공격 유형으로 나타났다.

펜타시큐리티시스템(대표 이석우)이 2016년 한 해 동안 수집한 정보를 기반으로 분석해 22일 발표한 ‘웹 애플리케이션 위협 동향 보고서(WATT)’에 따르면, 지난해 SQL 인젝션 공격이 다양한 웹 애플리케이션 공격 유형 가운데 가장 많이 발생한 것으로 나타났다. 그 다음으로는 XSS 공격이 많았다.

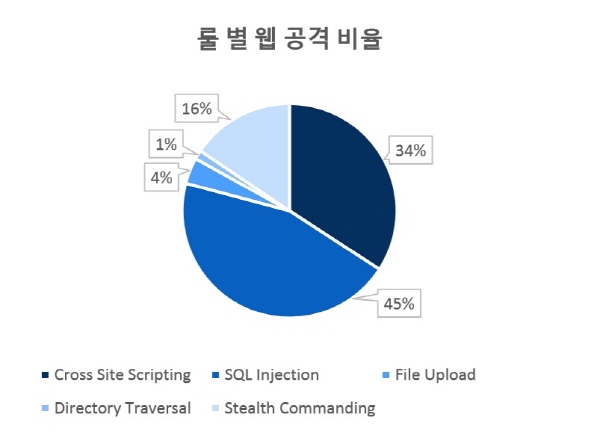

5가지 주요 웹 애플리케이션 공격 가운데 SQL 인젝션은 45%로 가장 높은 비율을, XSS는 34%를 각각 나타냈다. 이 두 유형의 공격이 전체의 79%를 차지했다.

[무료 웨비나] 아이덴티티 보안 없는 보안 전략은 더 이상 안전할 수 없습니다

◎ 일시 : 2025년 7월 15일 (화) 14:00 ~ 15:30

◎ 장소 : https://bylineplus.com/archives/webinar/53537

SQL 인젝션 공격은 웹 애플리케이션의 허점을 악용해 애플리케이션의 개발자가 예상하지 못했던 SQL 문장이 실행되게 함으로써 데이터베이스를 비정상적으로 조작하는 공격이다.

이 공격이 성공할 경우 웹서버(WAS) 뒷단의 데이터베이스(DB)에 있는 고객정보를 대량 조회·취득·삭제 가능하고 관리자 권한도 획득할 수 있다. 주로 고객정보를 많이 보유하고 있는 기업 등을 대상으로 공격이 많이 이뤄지고 있다.

SQL 인젝션은 숙박 온·오프라인연계(O2O) 서비스인 ‘여기어때’의 99만여건의 고객정보 유출에 활용된 공격이다. 지난 2015년에 온라인 커뮤니티인 ‘뽐뿌’에서도 이 공격으로 회원 195만명의 개인정보가 유출된 바 있다.

XSS 공격은 악의적인 스크립트 삽입을 막지 않는 웹사이트를 노리는 공격 유형이다. 게시판이나 웹 메일 등에 삽입된 악의적인 스크립트를 통해 공격에 성공하면 악성코드 다운로드처럼 공격자가 의도한 행위가 실행될 수 있다. 2차 피해로 아이디와 패스워드도 유출될 수 있다.

펜타시큐리티는 “두 공격 유형 모두 내부정보 유출이 가능하다”며 “심각한 수준의 위협으로 이어지기 때문에 사용자의 각별한 주의가 필요하다”고 설명했다.

산업별로는 운송업, 제조·건설업, 여가·요식업 등에는 SQL 인젝션 공격이, 연구·개발업, 커뮤니티와 같은 개인·단체 시설 분야에는 XSS 공격이 주로 많이 이뤄졌다.

금융과 교육 산업에는 악성파일을 업로드해 시스템 권한을 얻는 파일 업로드 공격이 50% 이상을 차지했다. 이같은 공격은 서버 시스템 권한을 얻거나 웹사이트를 경유해 사용자 PC와 단말기에 악성파일을 배포시키려는 시도가 많은 것으로 풀이된다.

펜타시큐리티 최고전략책임자(CSO)인 김덕수 전무는 “고객정보를 많이 보유하고 있는 산업은 SQL 인젝션 공격이 많이 탐지됐다. XSS는 웹사이트 허점이 많은 곳을 겨냥해 공격을 시도하는데, 연구기관이나 커뮤니티는 게시판 등 웹사이트에 엄격한 수준의 보안을 적용하지 않거나 제대로 보안관리가 되지 않아 관련공격을 많이 받고 있는 것으로 분석된다”고 말했다.

이어 김 전무는 “각 산업별 공격 동향에 맞춰 보안 대책을 수립하면 해킹 피해를 막는데 효과적일 것”이라고 강조했다.

이번 보고서는 한국과 일본 등 아시아태평양지역을 포함해 전세계에 설치돼 있는 펜타시큐리티의 웹방화벽 ‘와플(WAPPLES)’에서 탐지된 데이터를 기반으로 한다. 고객들이 수집에 동의한 탐지 로그를 펜타시큐리티의 ICS(Intelligent Customer Support) 시스템으로 분석해 작성됐다.

‘와플’은 국내 시장에서만 60% 이상의 시장 점유율을 확보하고 있는 웹방화벽 선두제품으로 회사측은 분석하고 있다.

펜타시큐리티는 WATT 보고서를 2010년부터 발행해 왔다. 올해부터는 기술적인 측면 보다는 보안 정책 수립과정에서 필요한 정보를 포함해 보안관리에 도움이 되도록 업그레이드 했다고 밝혔다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network