‘워너크라이’ 랜섬웨어, 대가 지불해도 파일 못 찾는다

‘워너크라이’ 랜섬웨어는 비트코인으로 대가를 지불하더라도 파일을 복구해주지 않는 것으로 드러났다.

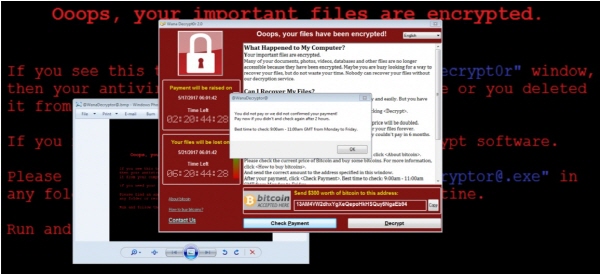

며칠새 전세계 150개국 수십만대 윈도 PC와 서버를 노린 ‘워너크라이’에 감염되면 저장된 파일이 암호화된다. 이 파일을 복호화해주는 대가로 300달러 상당의 비트코인을 요구한다. 사흘 안에 300달러, 이후 600달러를 복호화 대가로 요구한다. 1주일이 지나면 암호화된 파일을 삭제한다고 경고한다.

하지만 대가를 지불해도 파일을 돌려받은 사례가 전무한 것으로 나타났다.

보안업체 체크포인트는 공식 블로그를 통해 지난 14일(현지시간) 기준 워너크라이 랜섬웨어 관련 비트코인 계정 3개에 3만3000달러 이상이 누적됐지만 파일을 돌려받았다는 사람은 단 한 명도 없다고 밝혔다.

워너크라이는 복호화 프로세스부터 문제가 있다. 체크포인트는 “다른 랜섬웨어와 달리 워너크라이는 지불 수단과 지불하는 사람 사이에는 별다른 연결고리가 없다”고 분석했다.

‘케르베르(Cerber)’를 비롯해 대부분 랜섬웨어는 각 피해자의 고유 아이디(ID)와 비트코인 지갑을 생성하기 때문에 누구에게 복호화키를 보내야 하는지 알고 있다. 반면에 워너크라이는 돈을 지불한 후 계속 기다리라고만 한다.

‘지불하기(Check Payment)’ 버튼을 누르면 “당신을 대가를 지불하지 않았다. 또는 당신의 결제내역을 확인하지 못했다. 지불하지 않았다면 지금 하라. 2시간 후에 다시 확인하겠다.(You did not pay or we did not confirmed your payment. Pay now if you didn’t and check again after 2 hours.)”라는 메시지만 뜬다.

워너크라이와는 달리 다른 대부분의 A급 랜섬웨어는 연락하기가 쉽다. 제대로 된 고객 서비스 체계를 갖추고 운영하고 있다. 하지만 워너크라이 개발자에게 연락하는 방법은 랜섬 노트 화면에 있는 ‘문의하기’ 옵션뿐이다.

워너크라이와는 달리 다른 대부분의 A급 랜섬웨어는 연락하기가 쉽다. 제대로 된 고객 서비스 체계를 갖추고 운영하고 있다. 하지만 워너크라이 개발자에게 연락하는 방법은 랜섬 노트 화면에 있는 ‘문의하기’ 옵션뿐이다.

“우리도 최선을 다해 연락을 시도했지만 회신을 받지 못했다”는 것이 체크포인트의 설명이다.

체크포인트는 “워너크라이의 개발자가 파일을 복호화할 능력이 있는지조차 의심스럽다”는 의견도 내놨다.

워너크라이에는 두 가지 개별 복호화·암호화 루틴이 있다. 하나는 피해자의 파일 전체에 적용하는 것으로, 각 파일을 고유 키로 암호화한다. 파일을 복호화하려면 개발자가 제공하는 비공개 RSA 키(‘.dky’ 파일로 제공)가 필요하다.

두 번째 암호화·복호화 루틴은 ‘무료 데모’로 10개 파일을 복호화한다. 마치 파일 복호화가 가능한 것처럼 피해자를 안심시키고 랜섬을 지불하도록 설득한다. 이 10개 파일은 암호화 당시 무작위로 선택되고 각 파일이 고유 키로 암호화한다 그러나 이 10개 파일의 비공개 RSA 키는 피해자의 컴퓨터에 로컬로 저장된다.

체크포인트는 “아직 파일을 돌려받은 사람이 아무도 나타나지 않았고 문제가 있는 지불, 복호화 시스템과 거짓 복호화 작업 데모까지 고려했을 때, 워너크라이 개발자가 파일을 복호화하겠다는 약속을 지킬 수 있는지 의심스럽다”고 지적했다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network