안랩, ‘이메일 수신 실패’ 등 위장한 피싱 메일 주의 당부

안랩(대표 강석균)은 11일 ‘급여 변동’, ‘이메일 수신 실패’ 등 다양한 내용으로 위장한 피싱 메일 사례와 관련 사용자 주의를 당부했다.

안랩이 공개한 사례에서 공격자는 사용자가 피싱 사이트에 계정 정보를 입력하도록 유도해 계정 탈취를 시도했다. 특히, 사용자의 의심을 피하기 위해 피싱 사이트로 연결되는 첨부파일 및 URL을 자연스럽게 메일에 삽입하고, 정상 웹사이트와 구분이 어려운 정교한 피싱 페이지를 제작하는 등 고도화된 수법을 활용해 각별한 주의가 필요하다.

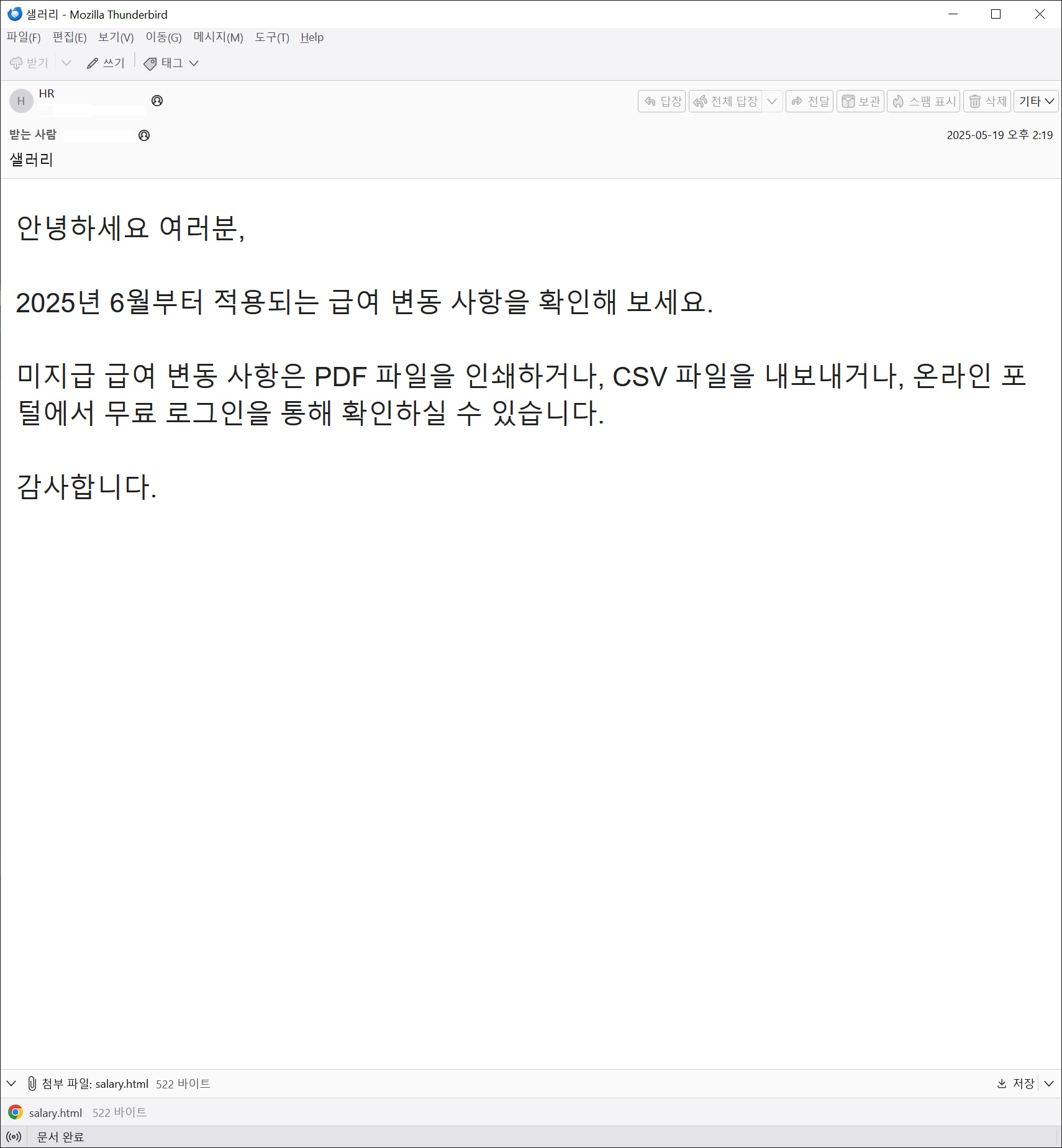

안랩에 따르면 기업 인사 부서를 사칭해 ‘2025년 6월부터 적용되는 급여 변동 사항을 확인’하라는 내용의 피싱 메일을 유포하는 사례가 있었다. 메일 본문에는 ‘급여 변동 사항을 PDF 파일, 온라인 포털 등에서 확인할 수 있다’는 문구와 함께 .html 파일을 첨부해 사용자의 클릭을 유도했다.

첨부파일 클릭 시, 사용자가 소속된 기업의 공식 홈페이지와 유사하게 제작된 가짜 로그인 페이지로 연결된다. 해당 페이지에는 사용자의 아이디가 자동으로 입력되어 있어, 특정 기업의 홈페이지를 모방한 피싱 페이지를 제작하는 등 사전에 계획된 표적 공격을 수행한 것으로 추정된다.

안랩은 다른 사례로 ‘귀하의 사서함에 배달되지 않은 이메일 메시지 5개가 있다’라는 내용으로 피싱 메일이 발송됐다고 설명했다. ‘전달되지 않은 메시지는 여기에서 확인하세요’라는 문구에 URL을 삽입해 사용자의 클릭을 유도하고, 가짜 로그인 페이지로 연결해 계정 정보 입력을 요구한다. 정보 입력 후에는 피싱 페이지가 사용자 이메일 계정의 정상 도메인 주소로 자동 리다이렉트되어, 사용자가 피싱 피해 사실을 인지하기 어렵다.

안랩은 피해 예방을 위해 ▲출처가 불분명한 메일 속 첨부파일 및 URL 실행 금지 ▲URL 접속 시 기업 및 서비스의 공식 사이트 주소와 비교 ▲PC, OS(운영체제), SW, 인터넷 브라우저 등에 대한 최신 보안 패치 적용 ▲백신 실시간 감시 기능 실행 ▲계정 별 다른 비밀번호 설정 등 기본 보안 수칙을 지킬 것을 권고했다.

이익규 안랩 시큐리티 인텔리전스 센터(ASEC) 분석 연구원은 “정교한 가짜 로그인 페이지를 사용한 계정 탈취 시도는 꾸준히 발생하고 있다”라며, “대표적인 피싱 유형을 숙지하고 기본 보안 수칙을 준수하는 것만으로도 피해를 예방할 수 있다”고 강조했다.

글. 바이라인네트워크

<최가람 기자> ggchoi@byline.network