기업 보안 사고 막아라…국내 ‘제로트러스트’ 보안 모델 현주소는?

갈수록 정교해지는 사이버위협에 대비해 기업이 제로트러스트(ZeroTrust) 보안 모델을 도입해 보안체계를 강화할 수 있도록 정부가 제로트러스트 가이드라인을 처음 마련해 발표한 지 1년 10개월이 흘렀다.

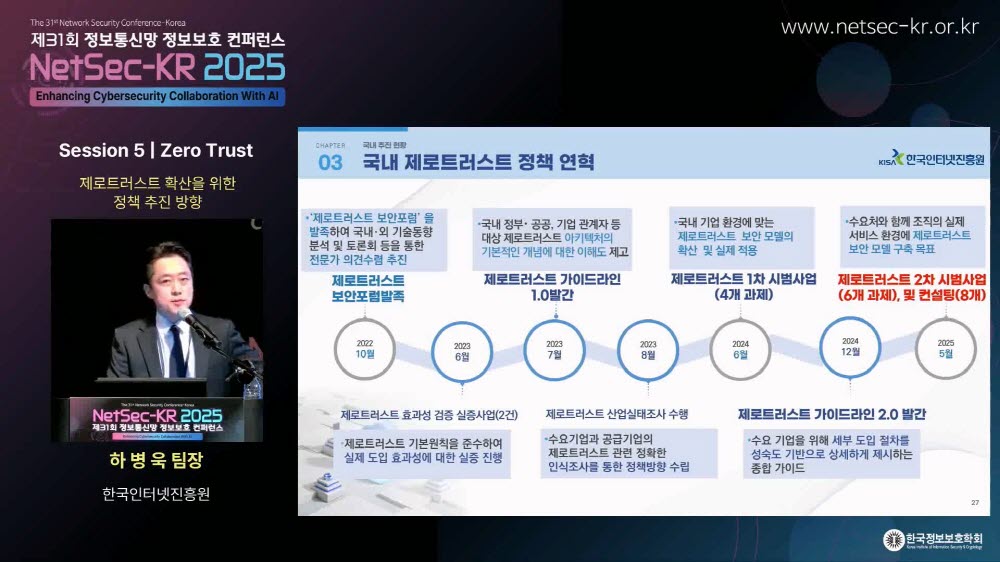

몇 년 전부터 미국을 비롯해 유럽연합(EU), 호주 등 세계 주요국가에서 먼저 제로트러스트 보안 가이드라인을 잇달아 내놓자, 우리나라도 제로트러스트 보안 인식과 도입을 촉진하기 위해 지난 2023년 7월 처음 국내 실정에 맞는 제로트러스트 가이드라인 1.0을 발표했다. 과학기술정보통신부와 한국인터넷진흥원(KISA)이 주축이 돼 산·학·연 전문가들과 활발히 연구를 진행한 결과였다. 이후 제로트러스트 가이드라인을 알리는 한편, 실제 기업환경에 적용해 검증하는 실증·시범사업을 진행했다.

이어 지난해 12월, 제로트러스트 가이드라인 1.0을 보완해 제로트러스트 가이드라인 2.0을 내놨다. 이를 계기로 정부는 국내 기업 환경에 제로트러스트 보안 모델 도입을 확산할 수 있도록 지원 사업을 진행하고 있다.

가이드라인 2.0 발간, 제로트러스트 도입·평가 촉진한다

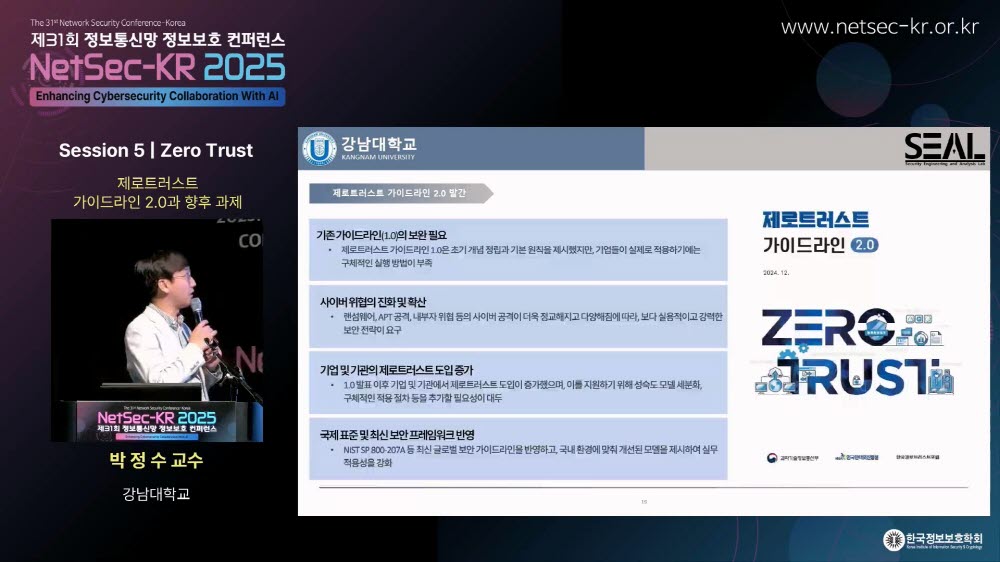

한국정보보호학회 주관, KISA 주최로 17일 서울 강남구 코엑스에서 개막한 ‘제31회 정보통신망 정보보호 컨퍼런스(NetSec-KR) 2025’에서 연사로 나온 박정수 강남대학교 ICT융합공학부 교수는 “제로트러스트 가이드라인 1.0 발간 후 여러가지 개선이 필요한 점을 발견했다”며 제로트러스트 가이드라인 2.0이 나온 배경을 설명했다.

박 교수는 “한국정보보호산업협회(KISIA)가 2023년 8월부터 10월까지 기업 대상으로 설문조사를 실시한 결과, 당시에 여전히 제로트러스트가 무엇인지 모르거나 자세히 알지 못한다는 답변이 93.5%에 달했다”고 말하고, 이어 “기업들로부터 제로트러스트를 도입하는 구체적인 방법과 절차 설명이 필요하다는 피드백을 받았다”고 말했다.

2024년 12월 발간한 제로트러스트 가이드라인 2.0에서는 보충 설명이 필요한 부분을 보완하고 그간 바뀐 국제 정책을 반영했다.

가이드라인 2.0은 다른 국가의 제로트러스트 성숙도 모델과 개선 문서를 참조, 국내 기업의 제로트러스트 성숙도 수준을 3단계에서 4단계로 세분화했다. 기업의 제로트러스트 도입 준비 단계를 보다 구체적으로 설명하고 조직 구성원의 역할을 제시하는 등 실질적으로 도움 되는 내용을 추가했다. 제로트러스트를 도입한 기업이 스스로 보안 수준을 평가하는 방법과 실증사례도 제시했다. 또한 일부 기업이 보안 체계를 완전히 교체해야 하는 것으로 인지하는 등 제로트러스트에 대한 오해가 퍼진 점을 고려해 잘못된 정보를 바로잡는 항목을 추가했다.

박 교수는 “제로트러스트 도입 기업의 보안 수준 평가 체크리스트를 기존 300여개에서 1000개 이상으로 확대해 더 세밀한 평가가 가능하도록 연구 중”이라며 향후 가이드라인 고도화 방향도 일부 소개했다.

그는 제로트러스트 도입 이후에도 취약점이 발견된 기업의 사례를 언급하면서 “성급한 도입보다 유관부서의 협력을 기반으로 보안 수준을 향상시키는 게 중요하다”고 강조했다.

제로트러스트 자율 도입 위한 정책·홍보 박차 가한다

정부와 KISA는 올해에도 기업들이 제로트러스트 보안 모델을 도입할 수 있도록 지원하기 위해 추가 시범사업와 컨설팅, 홍보 등도 활발히 진행한다.

이날 컨퍼런스에서 하병욱 KISA 보안산업진흥팀장은 “올해에는 기업이 스스로 보안 수준을 가늠하게끔 방법론을 제시하고 기업 간 애플리케이션프로그래밍 인터페이스(API 연동과 표준화를 추진할 예정”이라고 밝혔다. 또한 “연내 2차 시범사업을 추진하고, 제로트러스트 보안 모델을 도입하고자 하는 국내 기업과 단체를 대상으로 컨설팅을 진행하겠다”고 언급했다.

하 팀장은 “민간 기업에게 (제로트러스트를) 언제까지 도입하라고 강제할 수는 없다”며 “기업이 자율적으로 제로트러스트 보안 모델을 도입하도록 홍보 활동을 진행하고 있다”고 말했다.

KISA는 현재 제로트러스트 도입·전환 컨설팅 대상 기업도 모집하고 있다. 선정된 기업과 단체 총 8곳에는 ▲보안 수준 진단 ▲제로트러스트 성숙도 향상을 위한 전략과 예산 등의 목표 제시 ▲필요한 관리적·기술적 조치 방향성 제시 등의 지원이 이뤄질 예정이다.

하 팀장은 미국 연방정부 산하 모든 기관에 제로트러스트가 적용된 사례를 들며 “정부가 먼저 적극적으로 제로트러스트를 도입하는 게 중요하다”고 강조하기도 했다.

한편, 제로트러스트는 정보시스템 등에 대한 접속 요구가 있을 때 네트워크가 이미 침해된 것으로 간주해 “절대 믿지 말고, 계속 검증하라(Never Trust, Always Verify)”는 새로운 보안 개념이다.

기존의 보안 모델은 네트워크의 내·외부를 구분하여 내부자에게 암묵적인 신뢰를 부여하는 ‘경계기반’ 보안 방식이었다. 하지만, AI·클라우드와 같은 새로운 디지털 기술 활용, 재택·원격 근무의 확산으로 기존 보안 모델이 한계를 보임에 따라 보안의 근본적인 패러다임 전환이 필요한 상황이 됐다.

글. 바이라인네트워크

<이병찬 기자>bqudcks@byline.network