‘여기어때’ 고객정보유출…“‘SQL인젝션’ 공격 흔적, 금전 협박”

숙박 O2O(Online to Offline) 서비스 ‘여기어때’에서 해킹으로 고객정보가 대량 유출됐다. 최근 ‘여기어때’를 이용한 고객들에게 불쾌한 내용의 문자 메시지가 대량 발송됐다. 확인된 고객 수만 4000여건이다.

흔히 사용되는 웹 취약점 공격 수법인 ‘SQL인젝션(Injection)’에 의해 고객 개인정보가 저장된 데이터베이스(DB)가 뚫린 것으로 보인다. 현재 경찰과 한국인터넷진흥원(KISA), 미래창조과학부, 방송통신위원회가 조사를 진행하고 있다.

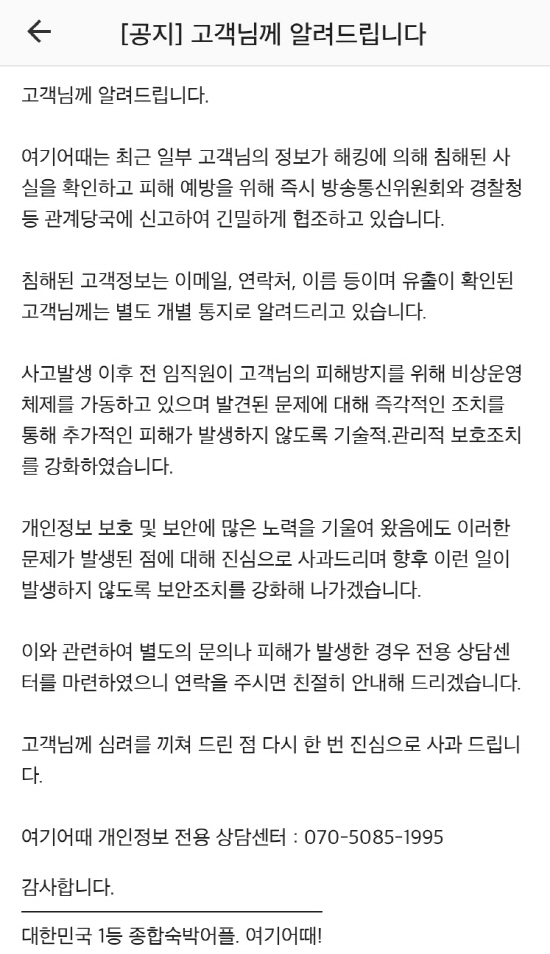

‘여기어때’를 운영하는 위드이노베이션은 24일 “일부 고객정보가 해킹에 의해 침해된 사실을 확인하고 KISA와 경찰청 사이버안전국에 신고해 조사하고 있다”며 “유출이 확인된 고객들에게는 별도 개별 통지했다”고 밝혔다. 회사측은 이날 오후 이같은 고객정보유출 사실을 ‘여기어때’ 모바일 앱에 공지했다.

위드이노베이션에 따르면, 유출이 확인된 고객정보는 4000여건이다. 침해된 고객정보는 이메일, 연락처, 이름 등이다. 하지만 더 많은 고객정보가 유출됐을 가능성도 배제할 수는 없는 상태다.

고객정보 유출 사실은 ‘여기어때’를 이용한 고객들이 불쾌한 문자를 받으면서 인지한 것으로 보인다. ‘여기어때’는 해커로부터 비트코인으로 금전을 요구하는 협박메일도 받았다.

해커는 문자 대량 발송 서비스를 이용해 두 차례에 걸쳐 고객들에게 문자 메시지를 무단 전송했다. 모르는 번호로 불쾌감을 유발할 수 있는 문자를 받은 고객은 KISA 개인정보침해신고센터에 신고했다.

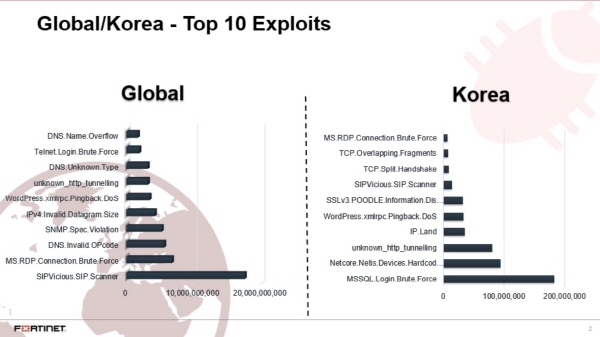

이번 고객정보 유출은 ‘SQL인젝션’ 취약점 공격 수법에 의한 것으로 추정되고 있다. 회사측은 “‘SQL인젝션’ 침해흔적이 발견됐다”며 “200회 정도 공격을 받았다”고 말했다.

‘SQL인젝션’은 웹 애플리케이션의 사용자 입력값에 필터링이 제대로 적용돼 있지 않을 경우 공격자가 조작된 SQL 질의문을 삽입해 웹서버 DB 정보를 열람, 유출하거나 조작할 수 있는 취약점을 악용한 공격기법이다.

정보를 탈취하기 위해 사용한 수많은 공격사례가 존재하는 흔한 수법인데다 입력값 검증절차 마련, 웹 취약점 점검, 업데이트, 보안 제품 사용 등의 대응방법들이 이미 나와 있다. 고객들이 불쾌한 문자를 받을 때까지도 해킹 사실을 인지하지 못한데다 초보적 해킹 수법에 뚫려 ‘여기어때’측의 보안관리 소홀 책임은 피하기 어려울 것으로 예상된다.

이같은 상황에서 위드이노베이션은 공격 시기나 수법 등 여러 정황을 감안해 이번 해킹이 한국의 사드(THAAD) 배치로 인한 중국의 보복성 공격 가능성을 제기했다. 이와 관련해 회사측은 “대만과 터키 소재 IP도 있었지만 200회 가량의 공격 중 90%가 중국IP에서 들어왔다. 최근 중국 해커들이 예고했던 대규모 공격에는 SQL인젝션 공격 툴을 활용한 수법이 있어 가능성을 열어두고 있다”고 설명했다.

하지만 현재로서는 사드 보복성 공격 관련성은 낮은 것으로 분석되고 있다. 정치적 목적이라면 공격 대상 웹사이트에 정치적 메시지나 이미지를 심어놓을 수는 있지만 이번 공격에서 해커는 유출한 고객정보를 이용해 문자를 보낸 후 금전을 요구했다. 또한 중국IP가 발견됐다 하더라도 다른 공격자들이 다양한 IP를 활용할 가능성이 있어 보다 면밀한 조사가 필요한 상황이다.

KISA 관계자는 “중국IP에 의한 공격 여부나 사드 관련성 여부는 현재 조사 중으로 아직 확인할 수 없다. 침입경로 등 분석이 필요하다”며 “‘여기어때’측에서 개인정보 유출 관련 침해사고 신고를 받고 현재 미래부와 방통위, 경찰과 함께 조사를 진행하고 있다”고 말했다.

글. 바이라인네트워크

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network