한글지원 ‘크립트XXX’ 랜섬웨어 등장…국내 웹사이트에서 유포중

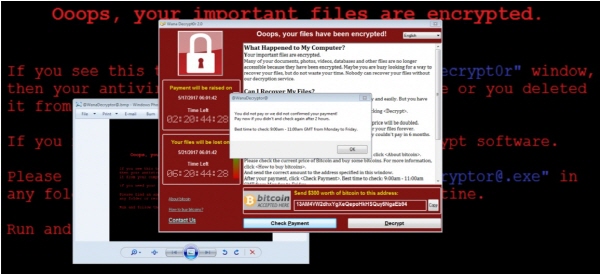

한글버전 ‘크립트XXX(CryptXXX)’ 변종 랜섬웨어가 등장했다. 파일을 암호화한 뒤 한글로 비트코인 지불 안내창을 띄운다. 현재 국내 웹사이트에서 유포되고 있어 사용자들의 각별한 주의가 필요하다.

하우리(대표 김희천)는 ‘크립트XXX’ 한글화 버전 변종 랜섬웨어가 플래시 취약점을 이용해 DLL 파일 형태로 유포되고 있다고 30일 밝혔다.

‘크립트XXX’ 랜섬웨어는 이전 랜섬웨어와는 달리 EXE 실행형 파일이 아닌 DLL 파일 형식으로 유포된다. 파일 암호화는 물론 PC 사용자의 브라우저 정보, 메일 클라이언트 정보, 쿠키 데이터, FTP 계정 정보 등을 탈취하는 것으로 알려져 있다.

최근 보안업체들이 이 랜섬웨어에 적극적으로 대응하면서 더 많은 수익을 얻기 위해 꾸준히 변화하는 양상을 보이고 있다.

이번에 발견된 ‘크립트XXX’ 변종 랜섬웨어에 감염되면 PC의 주요 파일들이 암호화 되고 확장자는 ‘.cryp1’로 변경된다. 이후 재부팅을 유도한 다음 비트코인 입금 안내창을 띄운다. 안내하는 URL로 접속해 한글 옵션을 선택하면 피해자들이 이해하기 쉽도록 한글로 번역된 안내문이 보인다. 이전에 등장한 한글 지원 랜섬웨어들에 비해 가독성이 매우 증가한 것이 특징이다.

하우리 보안대응팀 전성윤 연구원은 “이번에 발견된 ‘크립트XXX’ 랜섬웨어는 ‘크립토락커’, ‘라다만트’ 랜섬웨어에 이어 세 번째로 한글을 지원하는 랜섬웨어”라며, “현재 앵글러 익스플로잇 킷을 통해 국내 사이트에서 유포 중인만큼 국내 기업 및 기관, 개인사용자들의 각별한 주의가 필요하다”고 밝혔다.

하우리 보안대응팀 전성윤 연구원은 “이번에 발견된 ‘크립트XXX’ 랜섬웨어는 ‘크립토락커’, ‘라다만트’ 랜섬웨어에 이어 세 번째로 한글을 지원하는 랜섬웨어”라며, “현재 앵글러 익스플로잇 킷을 통해 국내 사이트에서 유포 중인만큼 국내 기업 및 기관, 개인사용자들의 각별한 주의가 필요하다”고 밝혔다.

하우리 바이로봇에서는 ‘크립트XXX’ 랜섬웨어를 ‘Trojan.Win32.CryptXXX’ 진단명으로 탐지·치료하고 있다.

또한 하우리 랜섬웨어 정보센터(http://www.hauri.co.kr/Ransomware)에서 ‘크립트XXX’ 랜섬웨어 감염 예방 프로그램을 배포하고 있다.

한편, 안랩과 카스퍼스키랩 등도 ‘크립트XXX’ 복구 툴을 배포하고 있다. 다만 지원 버전을 확인해야 한다.

안랩(대표 권치중)은 30일 ‘크립트XXX 2.x’ 버전에 의해 암호화된 문서를 복구할 수 있는 복구툴을 자사의 ‘안랩 랜섬웨어 보안센터’에서 무료로 제공(http://www.ahnlab.com/kr/site/securityinfo/ransomware/index.do )한다고 밝혔다.

복구 가능한 파일 형식은 hwp, doc, ppt, xls, jpg, gif, bmp, avi, mp4 등 75개이다. 안랩은 국내에 사용자는 많지만 타사의 ‘CryptXXX 복구 툴’에서는 복구를 지원하지 않는 ‘한글(.hwp)’파일에 대한 복구 기능도 제공한다고 설명했다.

이 복구툴은 세가지 크립트XXX 버전 가운데 2.x버전에 의해 암호화된 파일만 복구 가능하다.

카스퍼스키랩도 기술지원 웹사이트에서 ‘크립트XXX’ 복구 툴을 지원하고 있다.

글. 바이라인네트워크

<이유지 기자>yjlee@byline.network